NitroPad avec Qubes OS¶

Avec le NitroPad, les modifications malveillantes du BIOS, du système d’exploitation et des logiciels peuvent être facilement détectées. Par exemple, si vous avez laissé votre NitroPad dans une chambre d’hôtel, vous pouvez utiliser votre Nitrokey pour vérifier s’il a été manipulé pendant votre absence. Si un attaquant modifie le micrologiciel ou le système d’exploitation du NitroPad, la Nitrokey le détectera (instructions ci-dessous).

Vérification du matériel scellé¶

Si vous avez commandé l’unité avec l’option « vis scellées et sac scellé », veuillez vérifier le scellement avant le déballage. Si vous ne savez pas ce que cela signifie, passez cette section.

Procédure de démarrage sécurisé¶

Avec le NitroPad, les modifications malveillantes du BIOS, du système d’exploitation et des logiciels peuvent être facilement détectées. Par exemple, si vous avez laissé votre NitroPad dans une chambre d’hôtel, vous pouvez utiliser votre Nitrokey pour vérifier s’il a été manipulé pendant votre absence. Si un attaquant modifie le micrologiciel ou le système d’exploitation du NitroPad, la Nitrokey le détectera (instructions ci-dessous).

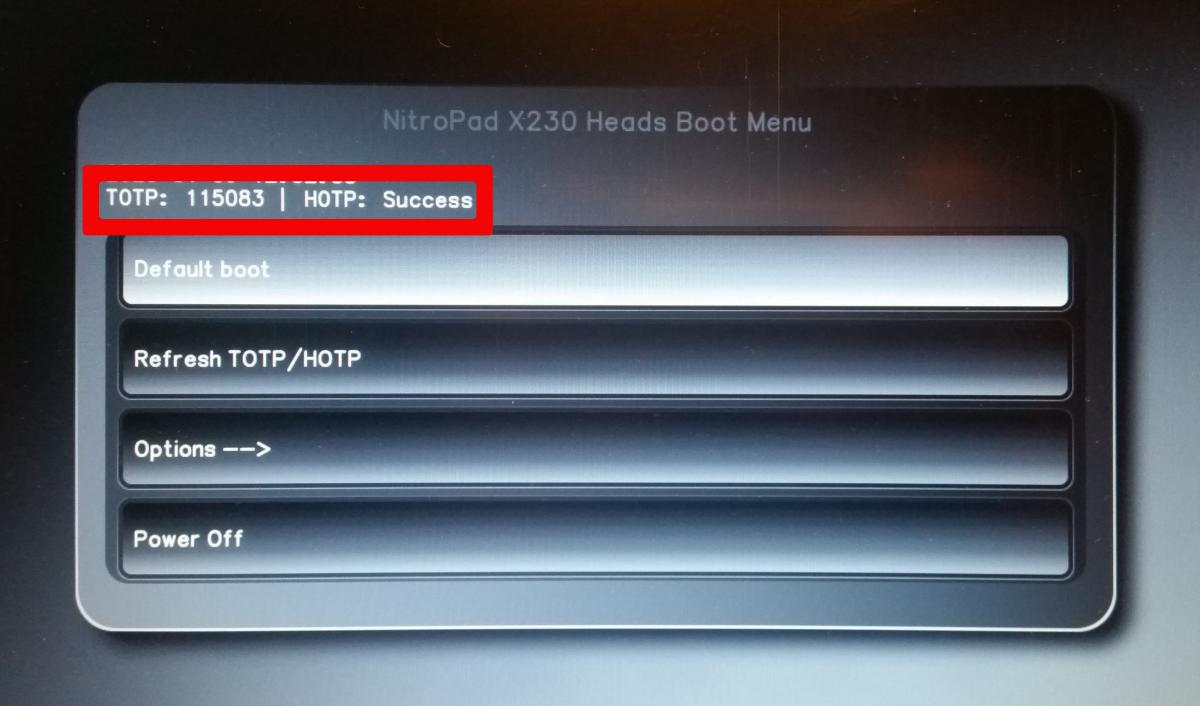

Chaque fois que vous démarrez le NitroPad, vous devez - si possible - brancher votre Nitrokey. Si la Nitrokey est branchée et que le système n’a pas été modifié, l’écran suivant apparaît à la mise sous tension du NitroPad.

La case marquée en rouge contient l’information que le BIOS n’a pas été modifié et que le secret partagé du NitroPad et de la Nitrokey correspond. Mais cette information n’est pas suffisante, car un attaquant aurait pu la falsifier. Si, au même moment, la Nitrokey clignote également en vert, tout va bien. Pour obtenir ce résultat, il faudrait qu’un pirate ait eu accès au NitroPad et à la Nitrokey. Il est donc important de ne pas laisser les deux appareils sans surveillance.

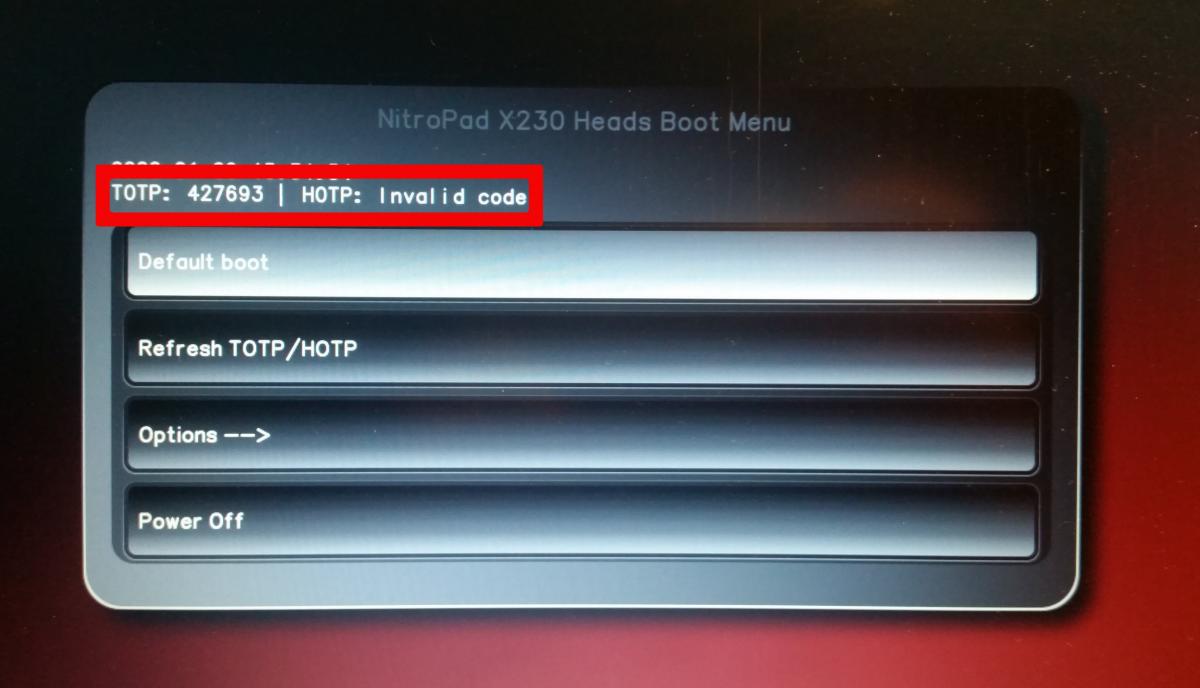

Si les informations figurant sur le NitroPad ne correspondent pas aux informations figurant sur la Nitrokey, le fond devient rouge et le message « Code non valide » apparaît. Cela pourrait indiquer qu’il y a eu manipulation.

La façon dont le processus de démarrage peut se présenter si le système a été modifié (par exemple après une mise à jour) et les messages d’erreur qui peuvent apparaître sont décrits plus loin.

Astuce

Le NitroPad peut également être démarré sans la Nitrokey. Si vous n’avez pas la Nitrokey sur vous, mais que vous êtes sûr que le matériel n’a pas été manipulé, vous pouvez démarrer votre système sans vérification.

Pour commencer¶

Après l’achat, les mots de passe sont définis par défaut et doivent être modifiés par vos soins :

Appuyez sur la touche Enter (« Default Boot ») après avoir démarré le système, à condition que le NitroPad n’ait pas affiché d’erreurs et que la Nitrokey soit allumée en vert (voir ci-dessus).

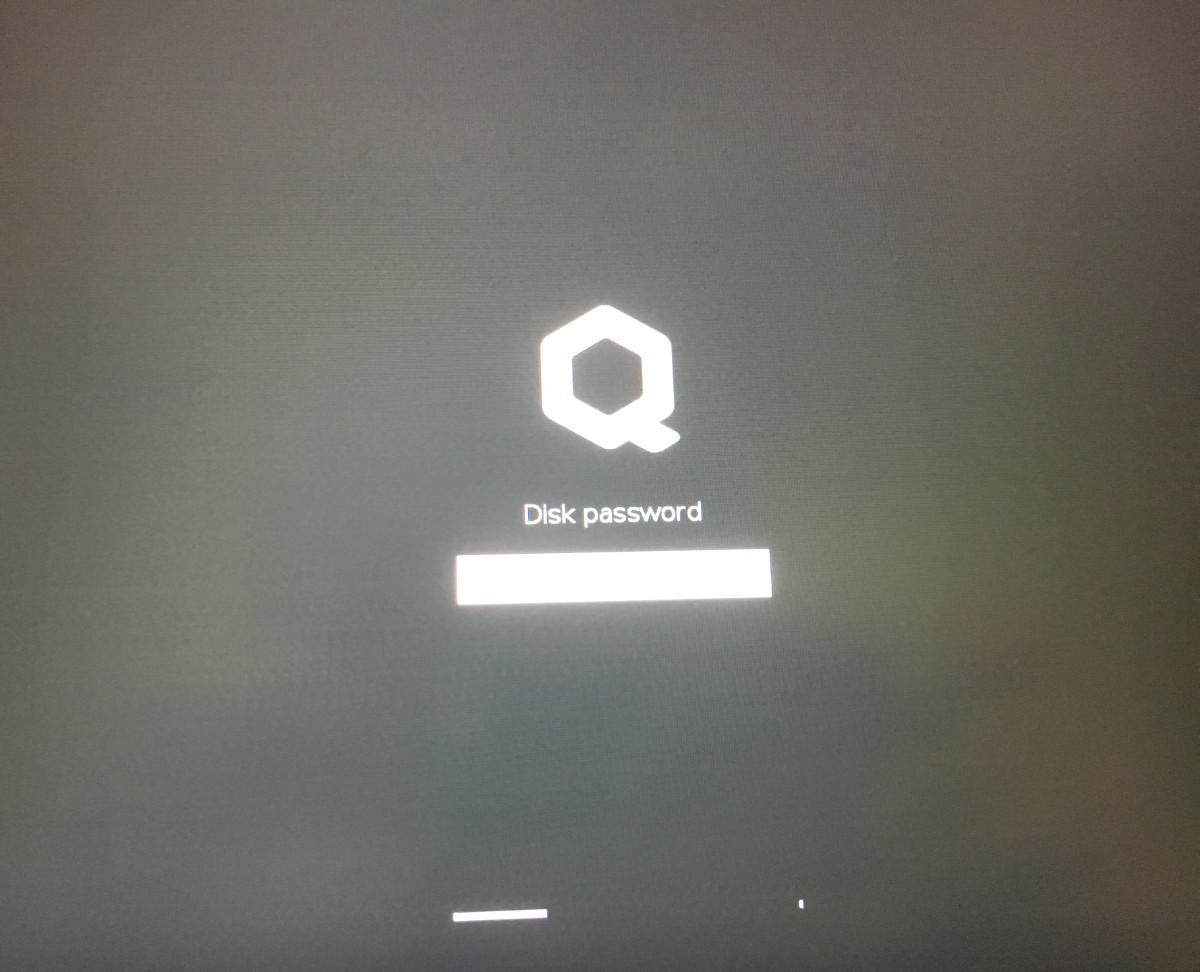

Next, the system will prompt you to enter the passphrase to decrypt the hard disk. The passphrase is initially « 12345678 ».

Le système vous guidera ensuite dans le processus de création d’un compte utilisateur. Après cela, vous devriez avoir réussi à démarrer le système et pouvoir déjà l’utiliser normalement.

Ouvrez l’application Nitrokey préinstallée et modifiez les PIN de votre Nitrokey comme décrit ici.

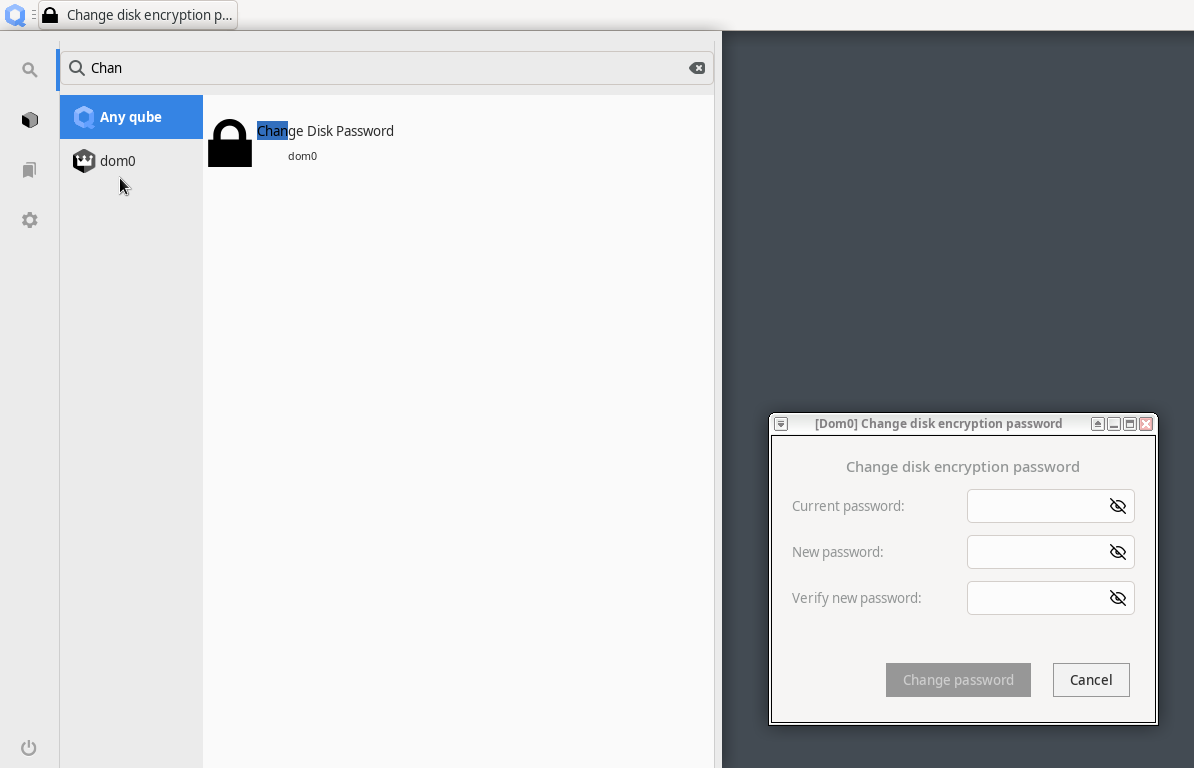

Changez la phrase de passe pour le cryptage du disque dur en recherchant dans le menu Qubes « Change Disk Passwort ». Cette phrase de passe est différente de celle de votre compte utilisateur.

Les NitroPad sont livrés avec la dernière image d’installation de Qubes OS qui doit être mise à jour après l’installation car elle ne contient pas toutes les dernières corrections de sécurité. Pour mettre à jour, utilisez le gestionnaire de mise à jour comme décrit dans la documentation de Qubes ` <https://www.qubes-os.org/doc/how-to-update/>` __.

Note

Spécifiquement pour le NitroPad V54, l’image d’installation de Qubes 4.2.3 contient un bug qui limite l’utilisation de la plus haute résolution d’écran. Ce problème est résolu après la mise à jour de dom0 et le redémarrage.

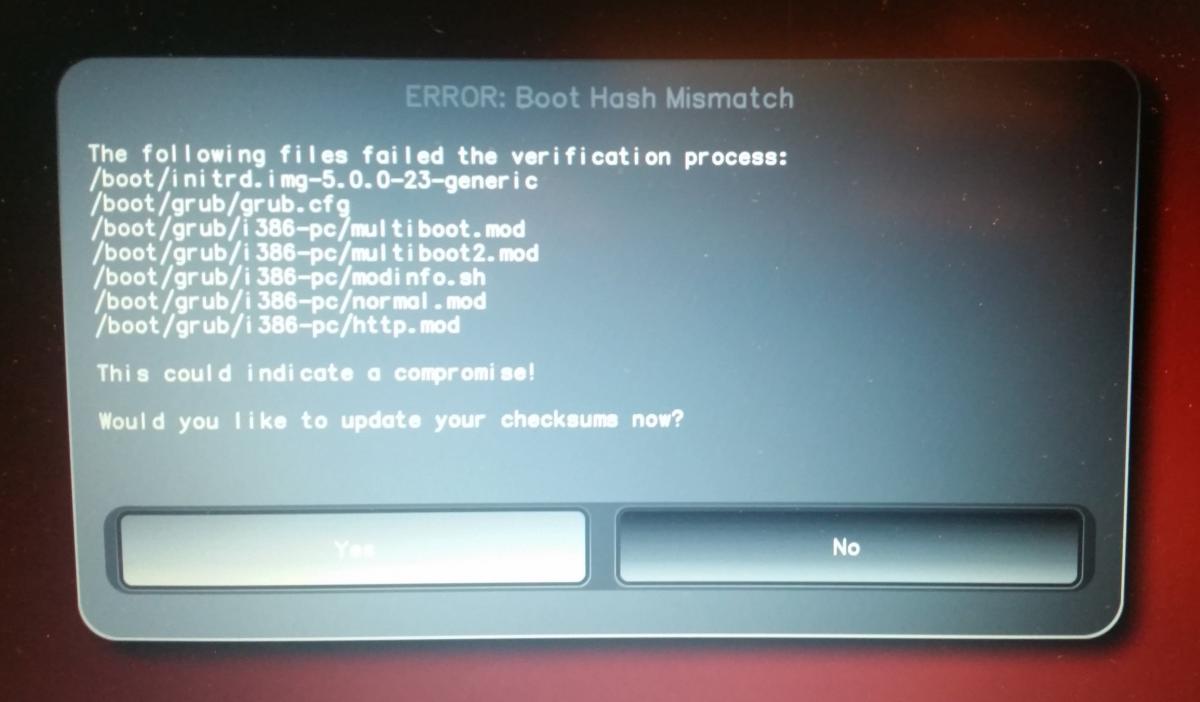

Comportement après une mise à jour du système¶

Le microprogramme du NitroPad vérifie si certains fichiers système ont été modifiés. Si votre système d’exploitation a mis à jour des composants importants, vous serez averti lors du prochain démarrage du NitroPad. Cela pourrait ressembler à ceci, par exemple :

C’est pourquoi il est important de redémarrer votre NitroPad dans des conditions contrôlées après une mise à jour du système. Ce n’est que lorsque le nouveau statut a été confirmé que vous pouvez à nouveau laisser l’appareil sans surveillance. Sinon, vous ne serez pas en mesure de distinguer une éventuelle attaque d’une mise à jour du système. Des instructions détaillées pour une mise à jour du système peuvent être trouvées ici.