Вход в систему Windows и шифрование электронной почты S/MIME с помощью Active Directory¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Обратите внимание, что этот драйвер все еще находится в стадии разработки/тестирования. Пожалуйста, расскажите нам о своем опыте! Смотрите нашу страницу контактов.

Пререквизиты¶

Данное руководство предполагает, что на сервере установлен и работает сервер Active Directory с ролью „Active Directory Certificate Services“. Эти инструкции основаны только на Nitrokey Storage 2 и Nitrokey Pro 2.

Установка OpenPGP-CSP¶

Этот шаг необходим для использования клиентами драйвера OpenPGP-CSP. Скачайте и установите ` последнюю версию <https://github.com/vletoux/OpenPGP-CSP/releases/tag/1.3>`_ установочного файла „SetupOpenPGPCsp“ для вашей архитектуры системы, для „SetupOpenPGPCsp_x64.msi“ для 64-битных систем.

Вы можете установить драйвер и на сервере, чтобы иметь возможность принудительно использовать этот драйвер в шаблоне (см. ниже).

Создание шаблона сертификата на стороне сервера¶

На сервере Active Directory откройте certsrv.msc для управления шаблонами сертификатов. Щелкните правой кнопкой мыши на «Шаблоны сертификатов» и выберите «Управление».

Теперь щелкните правой кнопкой мыши на шаблоне „Smartcard Logon“ и нажмите „Duplicate“, чтобы создать новый шаблон на основе этого стандартного шаблона. Переименуйте шаблон в „OpenPGP Card Logon and Email“ или аналогичный.

В разделе „Обработка запросов“ вы можете выбрать OpenPGP-CSP в качестве единственного поставщика услуг криптографии (нажмите кнопку с надписью „CSPs…“). Чтобы это сработало, необходимо установить драйвер на сервере, а также предварительно вставить Nitrokey. Это необязательно. Вы можете позволить пользователю самому выбрать, какой CSP использовать.

Для включения шифрования электронной почты S/MIME перейдите в раздел „Имя темы“. Поставьте галочку в поле „Имя электронной почты“ (обратите внимание: вы должны сохранить почтовые адреса ваших пользователей в соответствующем поле Active Directory!)

Затем перейдите в раздел «Расширения», там вы отредактируете руководство по приложениям и добавите «Безопасную электронную почту».

Запрос сертификата на клиенте (члене домена)¶

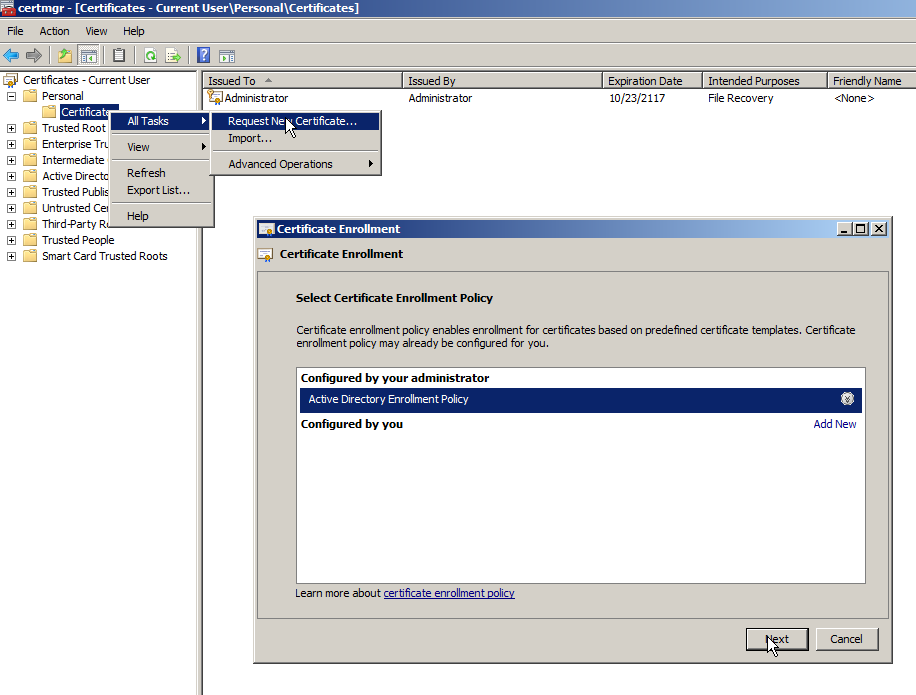

Чтобы запросить сертификат для члена домена, необходимо открыть certmgr.msc. Щелкните правой кнопкой мыши на папке „Personal->Certificates“ и нажмите „All Tasks->Request New Certificate“ и выберите шаблон, который вы создали на AD.

Если вы не использовали OpenPGP-CSP, вам придется выбрать его здесь и сейчас.

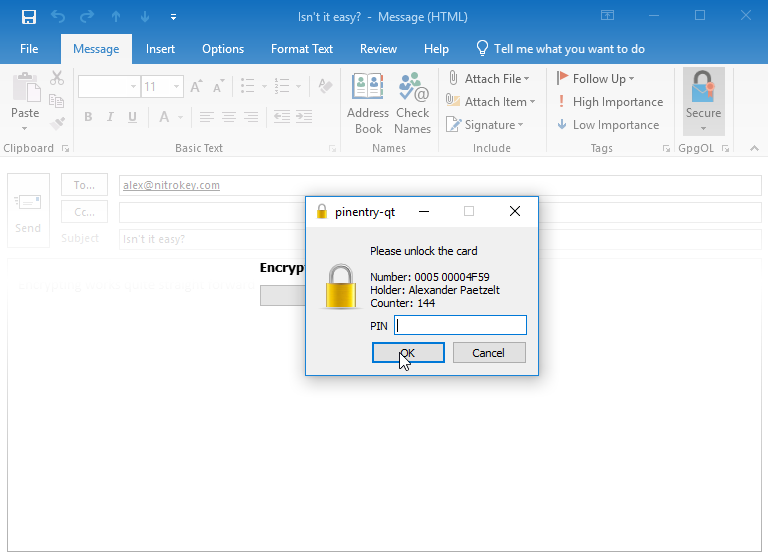

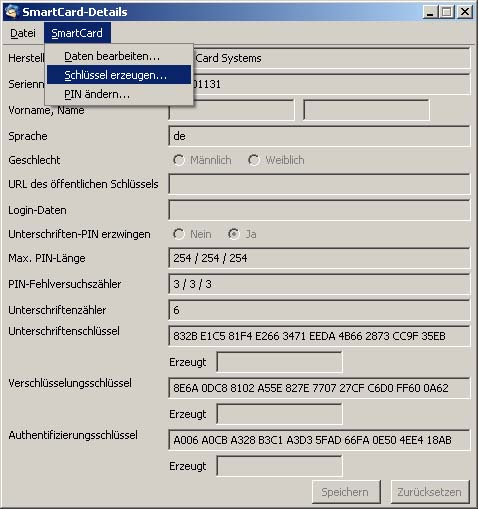

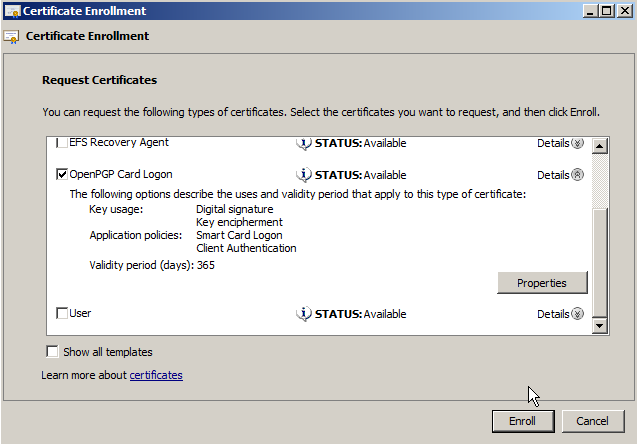

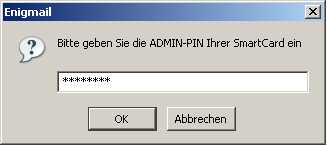

Затем выберите слот аутентификации для сертификата.

You are now ready to logon on the computer with the Nitrokey instead of your password and you can use S/MIME email encryption/signing with the Nitrokey. The driver has to be installed on every computer you want to use the certificate on.