Ubuntu¶

Pastaba

„NitroPad T480s“ garso prievadas (lizdas) neveikia automatiškai. Norėdami prijungtas ausines pasirinkti rankiniu būdu, įdiekite programą pavucontrol ir pasirinkite prijungtas ausines laukelyje Output Devices (išvesties įrenginiai).

Užplombuotos aparatinės įrangos tikrinimas¶

If you have ordered the unit with the option “sealed screws and sealed bag”, please verify the sealing before unpacking. If you do not know what this means, skip this section.

Saugaus paleidimo procedūra¶

Prieš pirmąjį paleidimą turėtumėte susipažinti su Saugaus paleidimo procedūra.

Workaround Ubuntu 26.04 & 24.04.¶

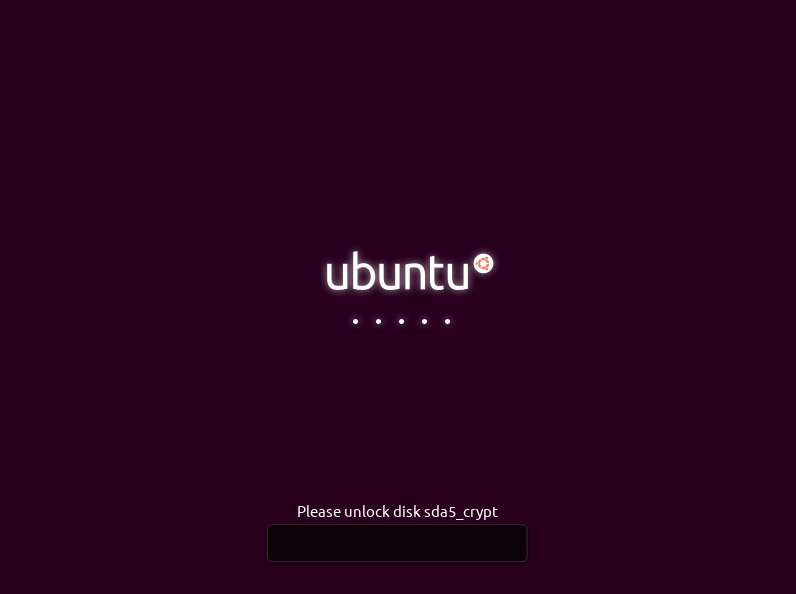

There is an issue that prevents Ubuntu to show the LUKS decryption screen, if started with heads. It’s there and you can type in your password blindly, after that Ubuntu starts normal. Follow these steps:

Heads starts. If nothing needs to be done, Ubuntu will start automatically.

Po kurio laiko pamatysite juodą ekraną su baltu užrašu paskutinėse eilutėse:

Locking TPM2 platform hierarchy... Starting the new kernel

Šios eilutės rodo, kad „Ubuntu“ paleidžiama.

Palaukite 5 sekundes ir įveskite slaptažodį („12345678“, jei paleidžiate pirmą kartą), po to Įveskite.

Dabar matysite įprastą „Ubuntu“ ekraną. Kai paleidžiate pirmą kartą, turite užbaigti pradinę konfigūraciją.

Darbo pradžia¶

Įsigijus slaptažodžius, nustatoma numatytoji vertė, kurią turite pakeisti patys:

Įkrovę sistemą, jei „NitroPad“ nerodė jokių klaidų ir „Nitrokey“ degė žaliai (žr. pirmiau), paspauskite Enter („Default Boot“).

Tada sistema paprašys įvesti slaptažodį kietajam diskui iššifruoti. Iš pradžių slaptoji frazė yra „12345678“. Ji buvo pakeista 10.04.2024, todėl jei „12345678“ neveikia, pabandykite senąją numatytąją: „PleaseChangeMe“.

Tada sistema jums padės sukurti naudotojo paskyrą. Po to turėtumėte sėkmingai įkrauti sistemą ir jau galite ja normaliai naudotis.

Open the pre-installed Nitrokey App and change the PINs of your Nitrokey. To learn more about how to change the PINs, please refer to chapter Change User and Admin PIN.

Pakeiskite disko šifravimo slaptažodį. Daugiau informacijos apie tai, kaip pakeisti disko šifravimo slaptažodį, rasite skyriuje Disko šifravimo slaptažodžio keitimas. Ši slaptoji frazė skiriasi nuo jūsų naudotojo paskyros’slaptoji frazė.

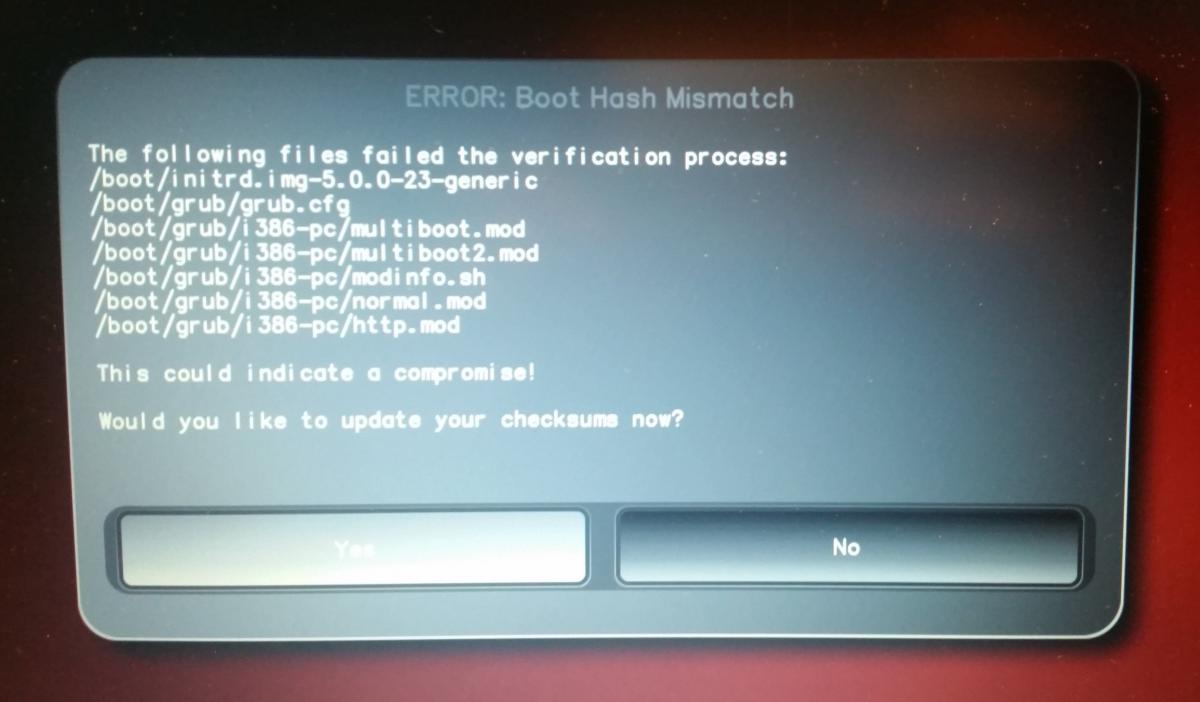

Elgesys po sistemos atnaujinimo¶

The NitroPad and NitroPC firmware checks certain system files for changes. If your operating system has updated important components, you will be warned the next time you boot the NitroPad or NitroPC. This could look like this, for example:

That’s why it’s important to restart your NitroPad or your NitroPC under controlled conditions after a system update. Only when the new status has been confirmed can you leave the device unattended again. Otherwise, you will not be able to distinguish a possible attack from a system update. Detailed instructions for a system update can be found here.