Ubuntu¶

Verifica dell’hardware sigillato¶

If you have ordered the unit with the option “sealed screws and sealed bag”, please verify the sealing before unpacking. If you do not know what this means, skip this section.

Procedura di avvio sicuro¶

Prima del primo avvio è necessario familiarizzare con la procedura di avvio sicuro ` <../secure-starting-procedure.html>` __.

Soluzione Ubuntu 24.04.¶

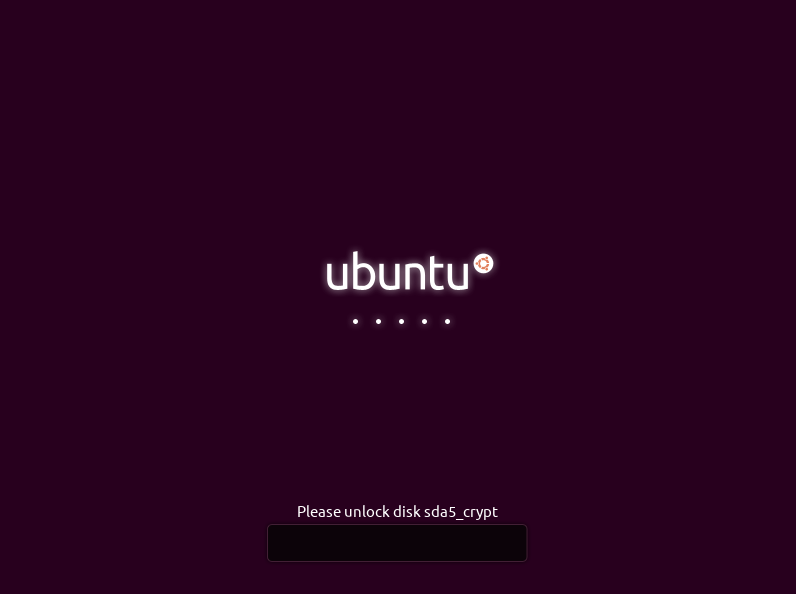

C’è un problema (issue)che impedisce a Ubuntu di mostrare la schermata di decrittazione di luks se avviato con heads. È presente e si può digitare la password alla cieca, dopodiché Ubuntu si avvia normalmente. Seguite questi passaggi:

Avviamento a testa. Se non è necessario fare nulla, Ubuntu si avvierà automaticamente.

Dopo un po”, si vedrà una schermata nera con una scritta bianca sulle ultime righe:

Locking TPM2 platform hierarchy... Starting the new kernel

Queste linee indicano che Ubuntu si sta avviando.

Attendere 5 secondi e poi inserire la password **** («12345678» se si avvia per la prima volta) seguita da Inserire.

A questo punto apparirà la normale schermata di Ubuntu. Al primo avvio, è necessario completare la configurazione iniziale.

Come iniziare¶

Dopo l’acquisto, le password sono impostate su un valore predefinito e devono essere cambiate da voi:

Premere Invio («Default Boot») dopo aver avviato il sistema, a condizione che NitroPad non abbia mostrato alcun errore e che la Nitrokey sia illuminata di verde (vedi sopra).

Successivamente, il sistema chiederà di inserire la passphrase per decriptare il disco rigido. La passphrase è inizialmente «12345678». Questa è stata modificata nella versione 10.04.2024, quindi se «12345678» non funziona provate il vecchio valore predefinito: «PleaseChangeMe».

Il sistema vi guiderà poi attraverso il processo di creazione di un account utente. Dopo di che dovreste aver avviato con successo il sistema e potreste già usarlo normalmente.

Open the pre-installed Nitrokey App and change the PINs of your Nitrokey. To learn more about how to change the PINs, please refer to chapter Change User and Admin PIN.

Modificare la passphrase per la crittografia del disco. Per ulteriori informazioni su come modificare la passphrase per la crittografia del disco, consultare il capitolo Modifica della passphrase per la crittografia del disco. Questa passphrase è diversa dalla passphrase dell’account utente’e non può essere modificata.

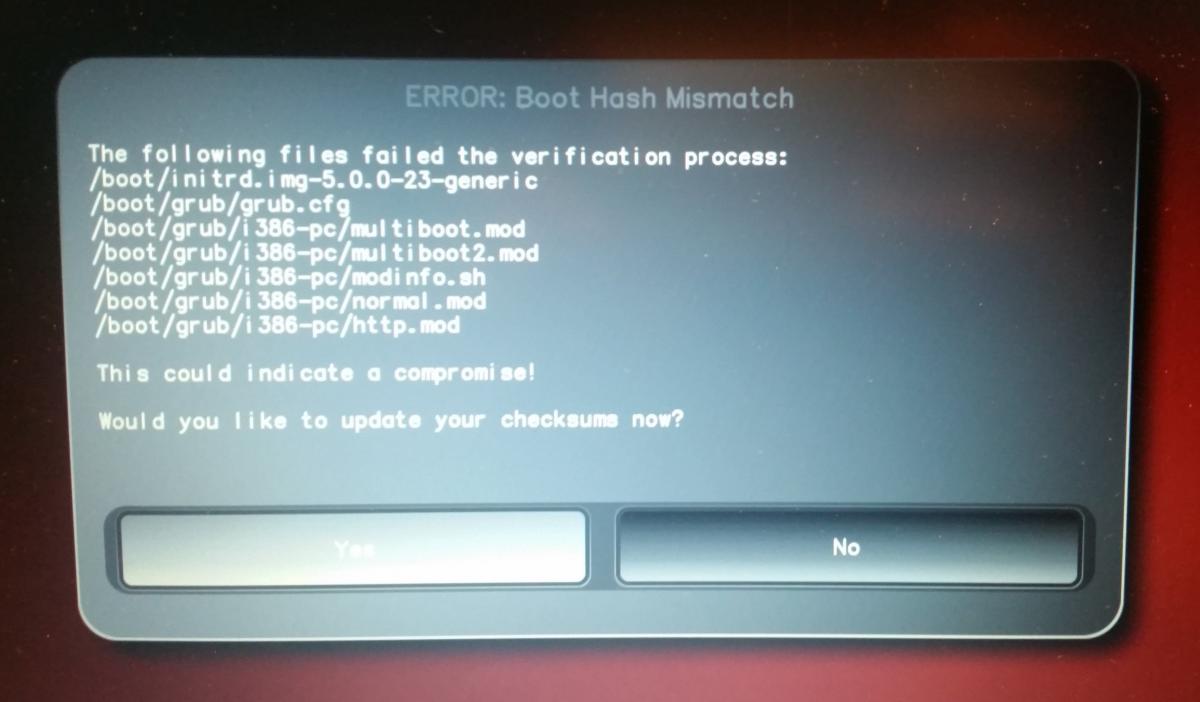

Comportamento dopo un aggiornamento del sistema¶

The NitroPad and NitroPC firmware checks certain system files for changes. If your operating system has updated important components, you will be warned the next time you boot the NitroPad or NitroPC. This could look like this, for example:

That’s why it’s important to restart your NitroPad or your NitroPC under controlled conditions after a system update. Only when the new status has been confirmed can you leave the device unattended again. Otherwise, you will not be able to distinguish a possible attack from a system update. Detailed instructions for a system update can be found here.