QubesOS¶

Bemerkung

Der Audioanschluss (Klinke) am NitroPad T480s funktioniert nicht automatisch. Um einen angeschlossenen Kopfhörer manuell auszuwählen, installieren Sie das Programm pavucontrol und wählen Sie den angeschlossenen Kopfhörer unter Ausgabegeräte aus.

Verifizierung der versiegelten Hardware¶

If you have ordered the unit with the option “sealed screws and sealed bag”, please verify the sealing before unpacking. If you do not know what this means, skip this section.

Sicherer Startvorgang¶

Vor dem ersten Start sollten Sie sich mit der Secure Starting Procedure vertraut machen.

Erste Schritte¶

Nach dem Kauf sind die Passwörter auf einen Standardwert gesetzt und müssen von Ihnen geändert werden:

Drücken Sie nach dem Hochfahren des Systems die Eingabetaste („Default Boot“), sofern das NitroPad keine Fehler angezeigt hat und der Nitrokey grün leuchtet (siehe oben).

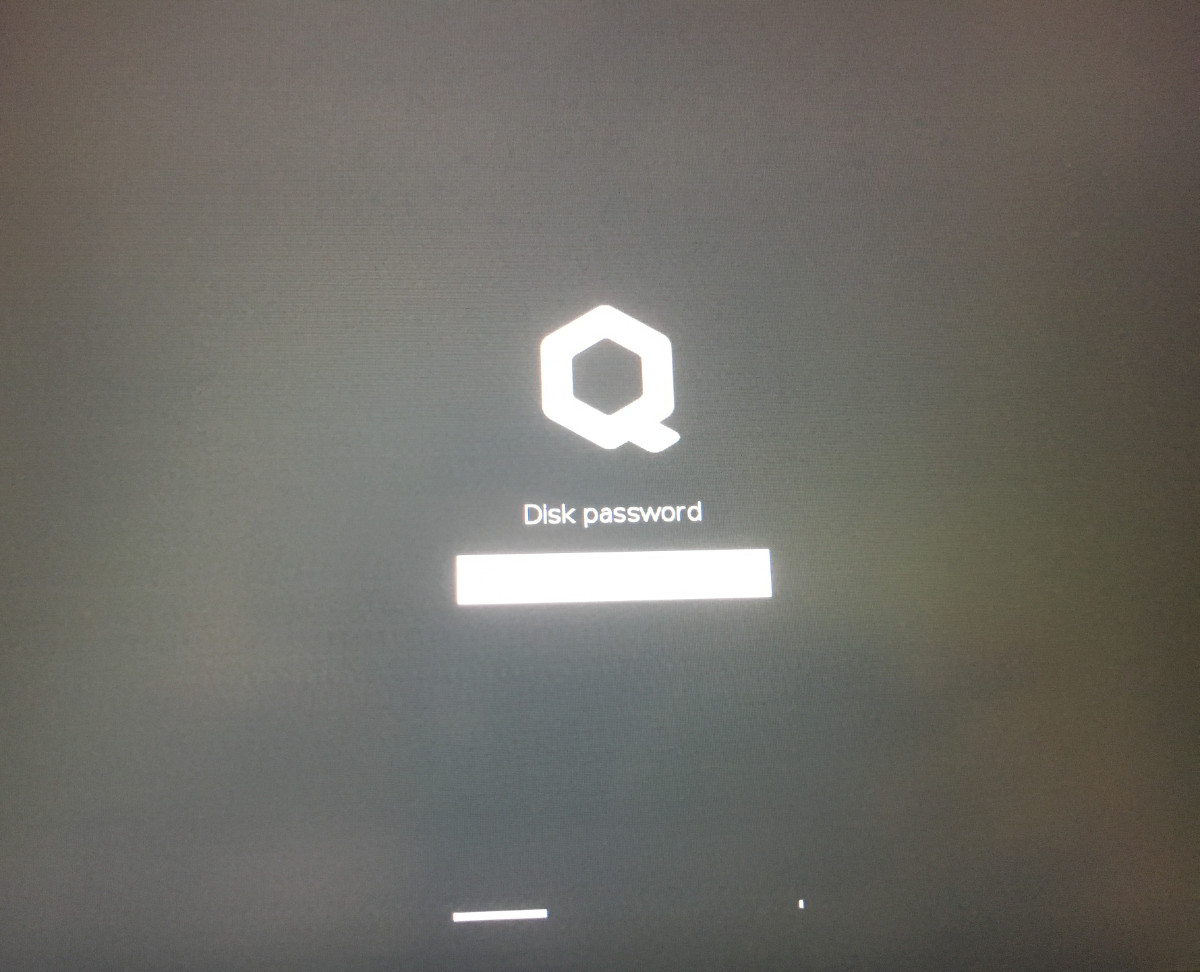

Während des Bootens werden Sie vom System aufgefordert, die Passphrase zur Entschlüsselung der Festplatte einzugeben. Geben Sie die Standard-Passphrase „12345678“ ein.

Das System führt Sie dann durch den Prozess der Erstellung eines Benutzerkontos. Danach sollten Sie das System erfolgreich gebootet haben und könnten es bereits normal nutzen.

Open the pre-installed Nitrokey App and change the PINs of your Nitrokey as described here.

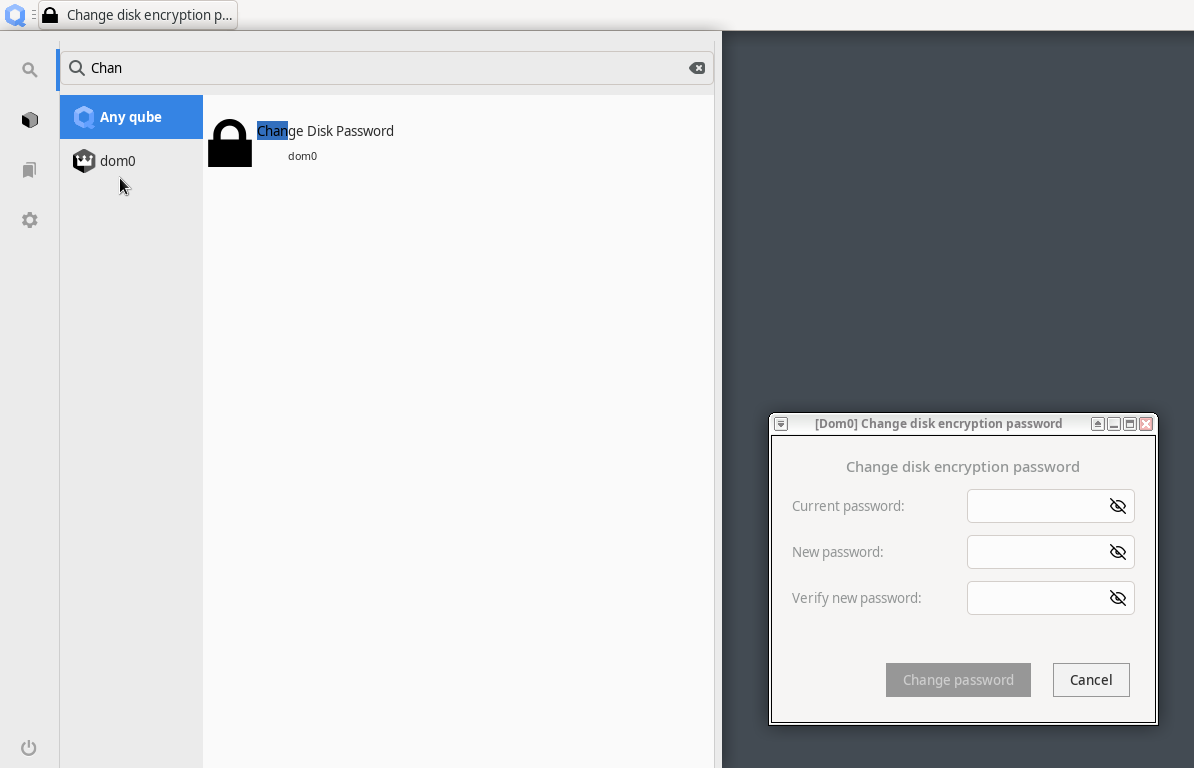

Ändern Sie die Passphrase für die Festplattenverschlüsselung, indem Sie im Qubes-Menü nach „Change Disk Passwort“ suchen. Diese Passphrase unterscheidet sich von der Passphrase Ihres Benutzerkontos.

NitroPads werden mit dem neuesten Installations-Image von Qubes OS ausgeliefert, das nach der Installation aktualisiert werden muss, da es nicht alle aktuellen Sicherheitsverbesserungen enthält. Verwenden Sie zum Aktualisieren den Update-Manager, wie in der Qubes-Dokumentation beschrieben.

Bemerkung

Speziell für NitroPad V54 enthält das Qubes 4.2.3 Installations-Image einen Fehler, der die Verwendung auf die höchste Bildschirmauflösung begrenzt. Dies ist behoben, nachdem Sie dom0 aktualisieren und neu starten.

Verhalten nach einem System-Update¶

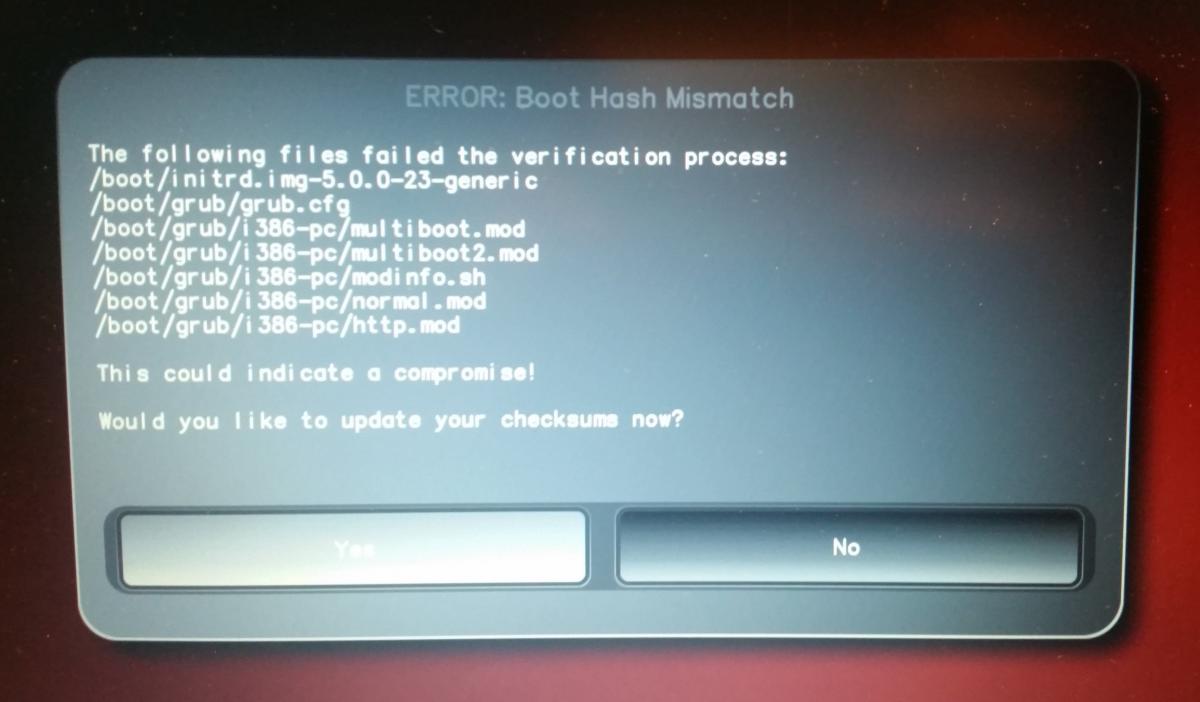

The NitroPad and NitroPC firmware checks certain system files for changes. If your operating system has updated important components, you will be warned the next time you boot the NitroPad or NitroPC. This could look like this, for example:

That’s why it’s important to restart your NitroPad or your NitroPC under controlled conditions after a system update. Only when the new status has been confirmed can you leave the device unattended again. Otherwise, you will not be able to distinguish a possible attack from a system update. Detailed instructions for a system update can be found here.

Failed to Start Load Kernel Modules¶

Beim Booten des Systems wird der Fehler „Failed to start Load Kernel Modules“ angezeigt. Dies ist ein bekanntes Problem, das nicht kritisch ist und ignoriert werden kann.