Töölaua sisselogimine ja Linuxi kasutaja autentimine¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

Sissejuhatus¶

This guide will walk you through the configuration of Linux to use FIDO Universal 2nd Factor, i.e. FIDO U2F with libpam-u2f and Nitrokey FIDO2.

If you want to login to you computer using Nitrokey Pro 2, Nitrokey Storage 2 and Nitrokey Start you can visit the instructions available here.

Nõuded¶

Ubuntu 20.04 koos Gnome Display Manageriga.

Nitrokey FIDO2 konfigureeritud vastavalt nendele juhistele.

Juhised¶

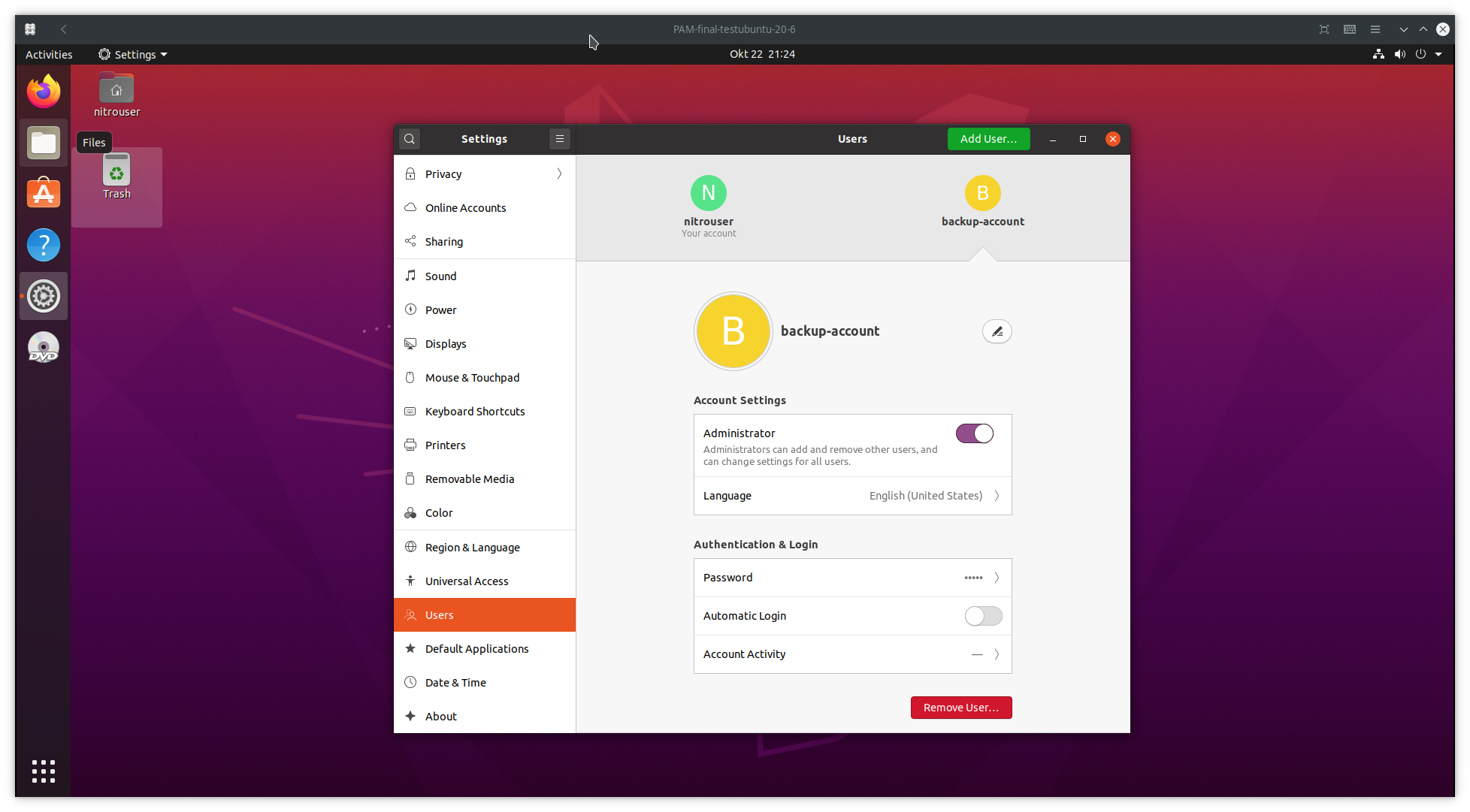

GUI meetod¶

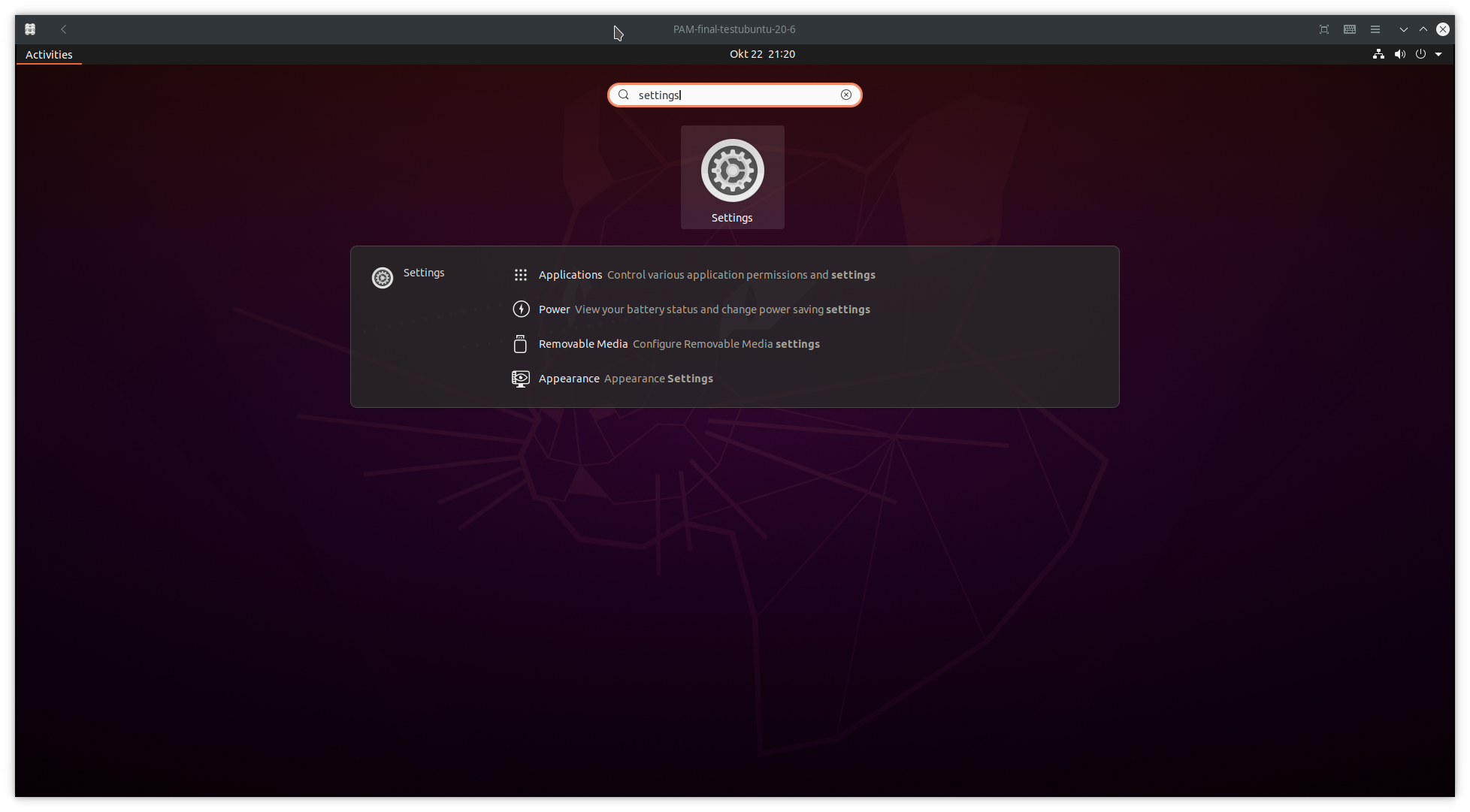

Vasakus alumises nurgas klõpsake

Show Applicationsja sisestage otsinguribale järgmised seaded:

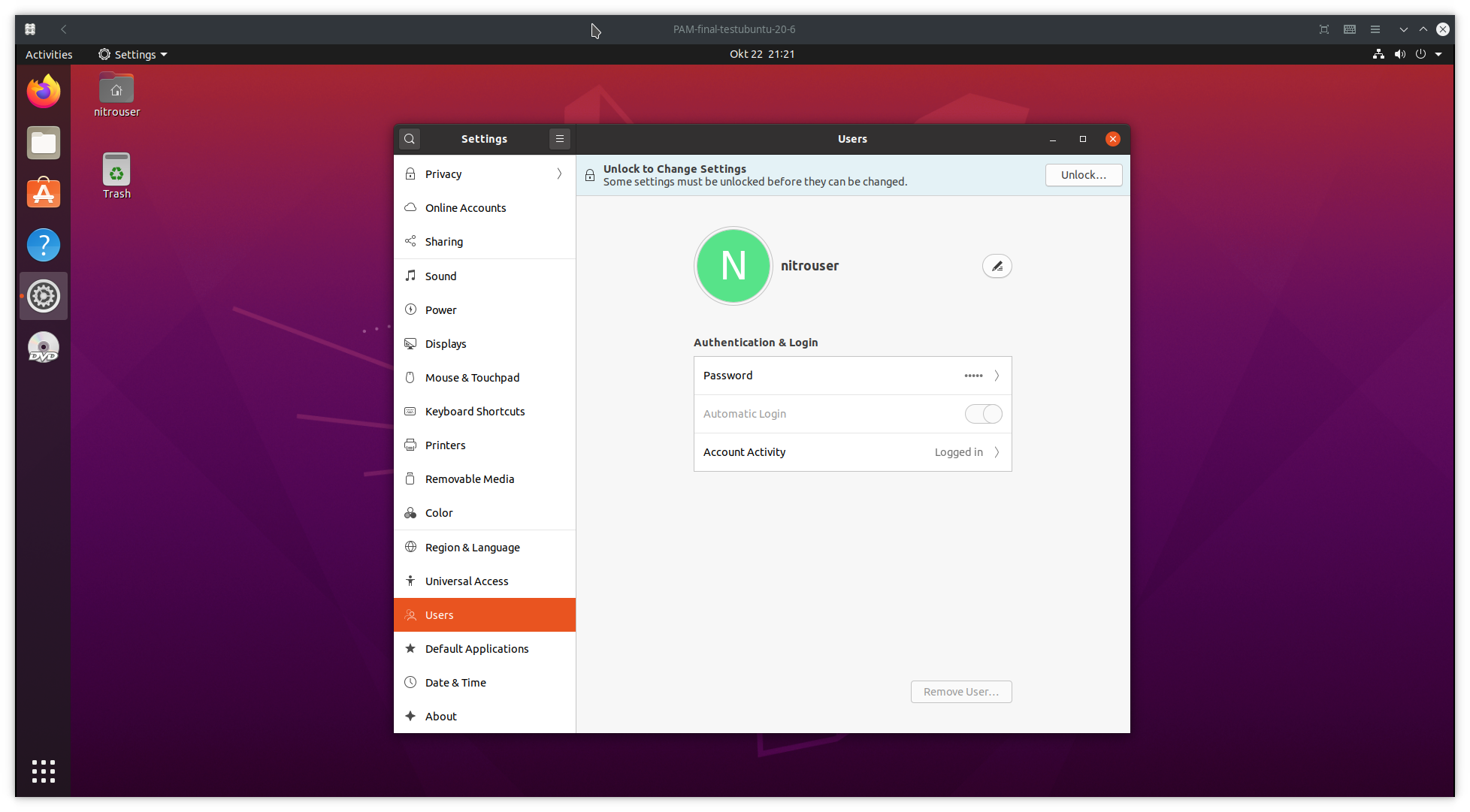

Liiguta paremal ribal allapoole

Users

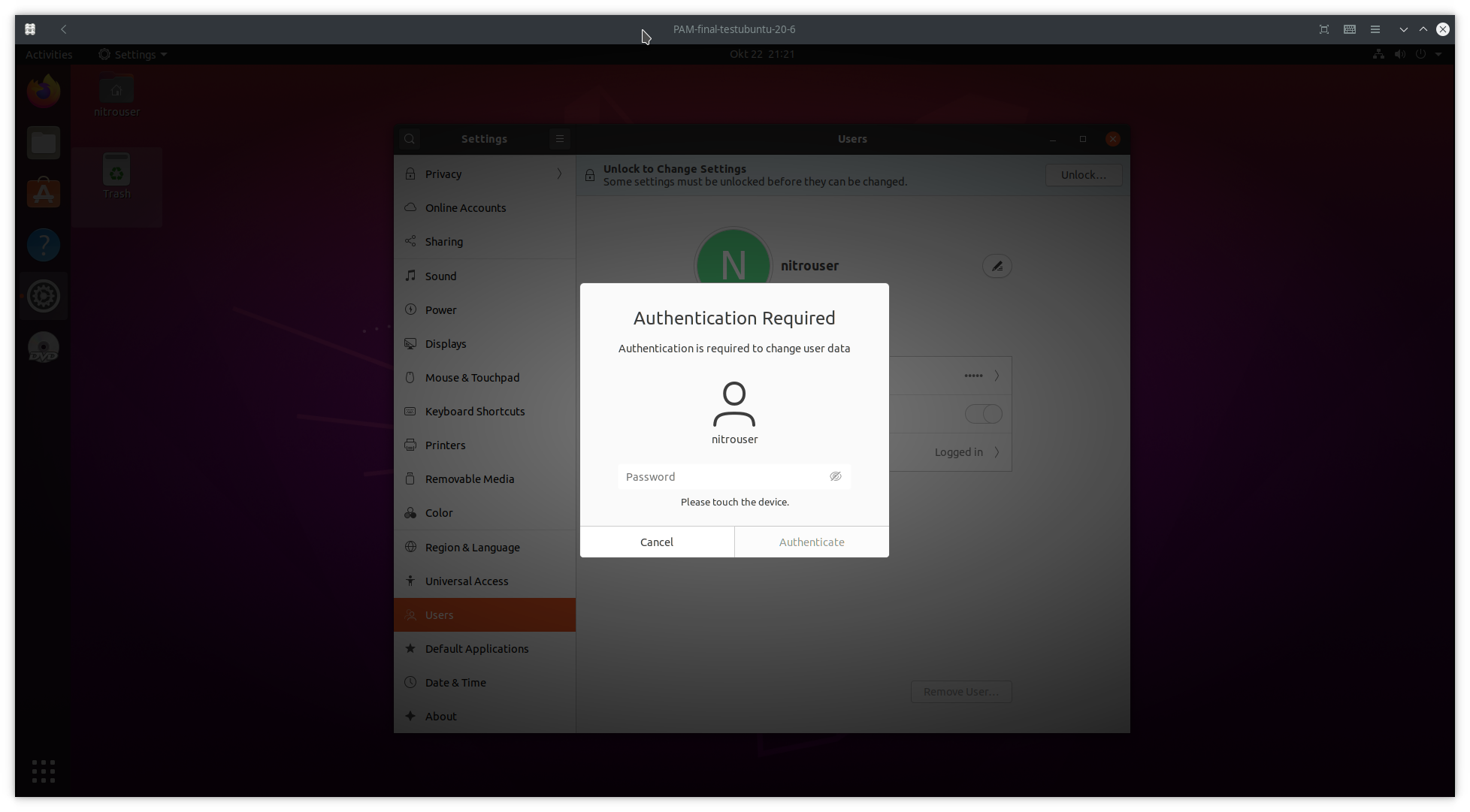

Vasakpoolses nurgas klõpsake

Unlockja see küsib teie parooli

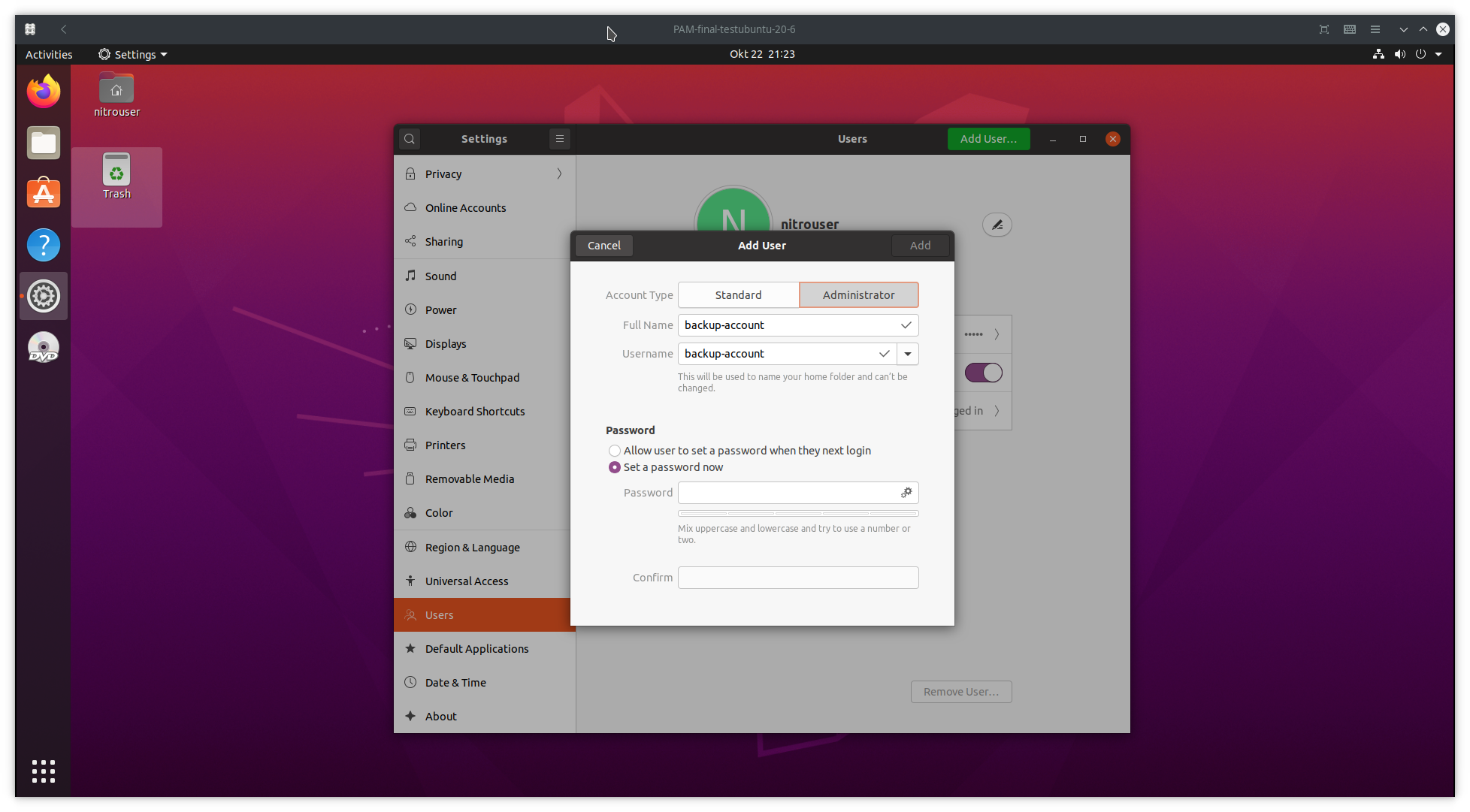

Valige

Administratorja sisesta oma valitud kasutajanimi ja parool.

Kui olete lõpetanud sammu 4, peaksite olema valmis

CLI meetod¶

Looge varukoopia kasutaja ja anna talle root-õigused

Seda saate teha nende käskude abil:

$ sudo adduser <backup_user> $ sudo usermod -aG sudo <backup_user>

Juhul, kui eelistate U2F-i seadistada ühe kasutaja jaoks ja olete oma kasutajasessioonist välja lukustatud, saaksite ikkagi sisse logida

<backup_user>ja jätkata hooldustöödega.Hoiatus

Järgnev juhend võib teid potentsiaalselt arvutist välja lukustada. Te peaksite olema teadlik nendest riskidest, sest allpool toodud juhiseid on soovitatav kasutada esmalt teises arvutis või pärast täielikku varundamist.

Pärast PAM-moodulite konfigureerimist võite kaotada juurdepääsu oma andmetele.

seadistage

rules<x>Nitrokey FIDO2 äratundmiseks.Alla

/etc/udev/rules.dallalaadimine41-nitrokey.rules$ cd /etc/udev/rules.d/ $ sudo wget https://raw.githubusercontent.com/Nitrokey/nitrokey-udev-rules/main/41-nitrokey.rules

Ja taaskäivitage

udevteenus$ sudo systemctl restart udev

Install

libpam-u2fUbuntu 20.04 puhul on võimalik otse alla laadida

libpam-u2fametlikest repositest$ sudo apt install libpam-u2f

Märkus

Klõpsake rohkemate võimaluste jaoks

Alternatiivina võite ehitada

libpam-u2falates Git.Et kontrollida, kas raamatukogu on korralikult paigaldatud, sisestage järgmine käsk:

$ file /lib/x86_64-linux-gnu/security/pam_u2f.so

Väljund peaks olema umbes järgmine:

/lib/x86_64-linux-gnu/security/pam_u2f.so: \ ELF 64-bit LSB shared object, x86-64, version 1 (SYSV),\ dynamically linked, BuildID[sha1]=1d55e1b11a97be2038c6a139579f6c0d91caedb1, stripped

Kataloogi ettevalmistamine

Loo

.config/Nitrokey/<x>oma kodukataloogi alla.$ mkdir ~/.config/Nitrokey

Ja ühendage oma Nitrokey FIDO2.

Kui ettevalmistus on tehtud, võime hakata arvutit konfigureerima, et kasutada Nitrokey FIDO2 2. faktori autentimist sisselogimisel ja

sudo.U2F konfiguratsioonifaili genereerimine

Konfiguratsioonifaili loomiseks kasutame

pamu2fcfgutiliiti, mis on kaasaslibpam-u2f. Lihtsuse huvides kirjutame utiliidi väljundi otseu2f_keysfaili.config/Nitrokeyalla. Kõigepealt ühendage oma Nitrokey FIDO2 (kui te seda veel ei teinud) ja sisestage järgmine käsk:$ pamu2fcfg > ~/.config/Nitrokey/u2f_keys

Once you run the command above, you will need to touch the device while it flashes. Once done,

pamu2fcfgwill append its output theu2f_keysin the following format:<username>:Zx...mw,04...0a

Märkus, väljund on palju pikem, kuid tundlikud osad on siin eemaldatud. Parema turvalisuse huvides ja pärast config-faili genereerimist liigutame selle käsuga kataloogi

.config/Nitrokeykataloogietc/alla:$ sudo mv ~/.config/Nitrokey /etc

Nõuanne

.config/Nitrokeyall oleva faili nimi peab olemau2f_keys.Soovitatav on esmalt katsetada juhiseid ühe kasutajaga. Selleks võtab eelmine käsk kasutaja määramiseks

-u, nagu alljärgnevas näites, valiku ``:$ pamu2fcfg -u <username> > ~/.config/Nitrokey/u2f_keys

Individuaalse kasutaja konfiguratsiooni puhul peaksite järgmises sammus osutama kodukataloogile või mitte lisama PAM-konfiguratsioonis valikut

authfile.

Backup

See samm on vabatahtlik, kuid soovitatakse omada Nitrokey FIDO varukoopiat, kui teie Nitrokey FIDO kaob, varastatakse või hävib.

Varuklahvi seadistamiseks korrake ülaltoodud protseduuri ja kasutage

pamu2fcfg -n. See jätab välja<username>ja väljundi saab lisada reale teie<username>niimoodi:<username>:Zx...mw,04...0a:xB...fw,04...3f

Muuda ühendatavat autentimismoodulit

PAMViimane samm on PAM-mooduli failide konfigureerimine

/etc/pam.d/all. Selles juhendis muudame failicommon-auth, kuna see tegeleb autentimisseadistustega, mis on kõigile teenustele ühised, kuid võimalikud on ka teised valikud. Faili saab muuta järgmise käsuga:$ cd /etc/pam.d $ sudo $editor common-auth

Ja lisage faili algusesse järgmised read:

#Nitrokey FIDO2 config auth sufficient pam_u2f.so authfile=/etc/Nitrokey/u2f_keys cue [cue_prompt=Please touch the device.] prompt nouserok

Nõuanne

Kuna me kasutame keskse autentimise kaardistamist, peame teatama

pam_u2ffaili asukoha, mida kasutadaauthfilevalikuga.Kui unustate sageli võtme sisestamise,

promptvalik teebpam_u2ftrükiInsert your U2F device, then press ENTER.ja annab sulle võimaluse Nitrokey sisestamiseks.If you would like to be prompted to touch the Nitrokey,

cueoption will makepam_u2fprintPlease touch the device.message. You can change the message in[cue_prompt=Please touch the device.].nouserok tagab, et saate endiselt kasutajanime ja parooliga sisse logida, võite selle mingil hetkel eemaldada, kui seadistus töötab ja te ei soovi tavalist kasutajanime & parooliga sisselogimist.

Kui oleme muutnud

common-auth, saame faili salvestada ja sellest väljuda.Saate konfiguratsiooni testida, sisestades terminalis

sudo ls. Te peaksite saama teatePlease touch the device.<x>ja terminalis peaks olema sarnane väljund:nitrouser@nitrouser:~$ sudo ls [sudo] password for nitrouser: Please touch the device.

Samuti saate oma konfiguratsiooni testida, logides kasutaja seansist välja ja uuesti sisse. Sarnane ekraan peaks ilmuma, kui olete Nitrokey FIDO2 lahti/tagasi ühendanud ja sisestanud oma parooli:

Kasutamine¶

Pärast PAM-mooduli muutmist saate oma konfiguratsiooni kohe testida, kuid soovitatav on arvuti taaskäivitada ja Nitrokey FIDO2 välja/taha lahti ühendada.

Kui olete selles juhendis toodud juhiseid korralikult katsetanud (ja seadistanud varukoopia), on soovitatav kasutada kas required või requisite kontrolllippude asemel sufficient<x>.

Lipud required ja requisite tagavad rangema juurdepääsukontrolli ja muudavad Nitrokey FIDO2 vajalikuks sisselogimiseks ja/või konfigureeritud teenuse kasutamiseks.

Kui vajate lisateavet kontrolllippude kohta PAM konfiguratsioonireas, võite vaadata selle juhendi viimast osa, et mõista erinevust ja igaühe kasutamise tagajärgi.

PAM-moodulid¶

On olemas mitu PAM-moodulifaili, mida saab muuta vastavalt oma vajadustele:

Muutes

/etc/pam.d/common-authfaili, saate kasutada Nitrokey FIDO-d 2. faktori autentimiseks graafilise sisselogimise jasudojaoks. Märkus:common-authtuleks muuta, lisades faili lõppu täiendava konfiguratsioonirea.If you wish to use FIDO U2F authentication solely for Gnome’s graphic login, you might prefer to modify the

/etc/pam.d/gdm-passwordAlternatiivina võite lihtsalt muuta faili

/etc/pam.d/sudo, kui soovite kasutada FIDO U2F-i, kui kasutate käskusudo.

Kontrollmärgid¶

Sammus 7 kasutasime sufficient<x> kontrolllippu, et määrata PAM-mooduli käitumist, kui Nitrokey on ühendatud või mitte. Seda käitumist on siiski võimalik muuta, kasutades järgmisi kontrolllippe:

required<x>: See on kõige kriitilisem lipp. Mooduli tulemus peab olema edukas, et autentimine saaks jätkuda. See lipp võib teid arvutist välja lukustada, kui teil ei ole juurdepääsu Nitrokey’le.requisite<x>: Sarnaseltrequiredsiiski juhul, kui konkreetne moodul tagastab ebaõnnestumise, tagastatakse kontroll otse rakendusele või ülemale PAM-korstnale. See lipp võib teid ka arvutist välja lukustada, kui teil ei ole juurdepääsu Nitrokey’le.sufficient<x>: Mooduli tulemust ignoreeritakse, kui see ebaõnnestub.sufficientlipu peetakse testimiseks ohutuks.optional<x>: Selle mooduli õnnestumine või ebaõnnestumine on oluline ainult siis, kui see on ainus moodul virnas, mis on seotud selle teenuse+tüübiga.optional<x>lippu peetakse testimise eesmärgil ohutuks.

Hoiatus

Kui

requiredvõirequisiteon määratud, põhjustab U2F-autentimise ebaõnnestumine üldise autentimise ebaõnnestumise. Ebaõnnestumine tekib siis, kui konfigureeritud Nitrokey FIDO ei ole ühendatud, kaotatud või hävitatud.Te kaotate juurdepääsu oma arvutile, kui olete PAM-moodulit valesti konfigureerinud ja kasutasite

requiredvõirequisitelipukesi.Samuti kaotate võimaluse kasutada

sudo, kui seadistate keskse autentimise kaardistamise. ja kasutasiterequiredvõirequisitelipud.