S/MIME криптиране на имейли¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Предварителни условия¶

Съществуват два широко използвани стандарта за криптиране на имейли.

OpenPGP/GnuPG е популярен сред частните лица,

S/MIME/X.509 се използва предимно от предприятия.

If you are in doubt which one to choose, you should use OpenPGP, see here (not applicable for the Nitrokey HSM 2, the Nitrokey HSM 2 currently supports the S/MIME/X.509 standard though, therefore the rest of the guide is applicable for the HSM 2 and other Nitrokeys). This page describes the usage of S/MIME email encryption.

You need to purchase a S/MIME certificate (e.g. at CERTUM) or may already got one by your company. Furthermore, you need to install OpenSC on your System. While GNU/Linux users usually can install OpenSC over the package manager (e.g. sudo apt install opensc on Ubuntu), macOS and Windows users can download the installation files from the OpenSC page.

Note

Потребителите на Windows с 64-битова система (стандартна) трябва да инсталират както 32-битовата, така и 64-битовата версия на OpenSC!

Импортиране на съществуващ ключ и сертификат¶

Следващите инструкции се основават на wiki на OpenSC. Ще предположим, че вече сте получили двойка ключ-сертификат като файл .p12. Моля, погледнете страницата в уикито, ако сте получили отделен файл с ключ и сертификат.

To open the Windows command line please push the Windows-key and R-key. Now type ‘cmd.exe’ in the text field and hit enter. To open a Terminal on macOS or GNU/Linux please use the application search (e.g. spotlight on macOS).

To make these commands as simple as possible, the .p12 file needs to be in your home folder. On Windows this is usually C:\Users\yourusername and on macOS and GNU/Linux system it will be /home/yourusername. If you do not store the .p12 file there, you have to adapt the path in the commands below. Please plug in the Nitrokey before submitting the commands.

Ако приемем, че вашият файл с ключове и сертификати се чете като „myprivate.p12“, командите за Windows изглеждат по следния начин:

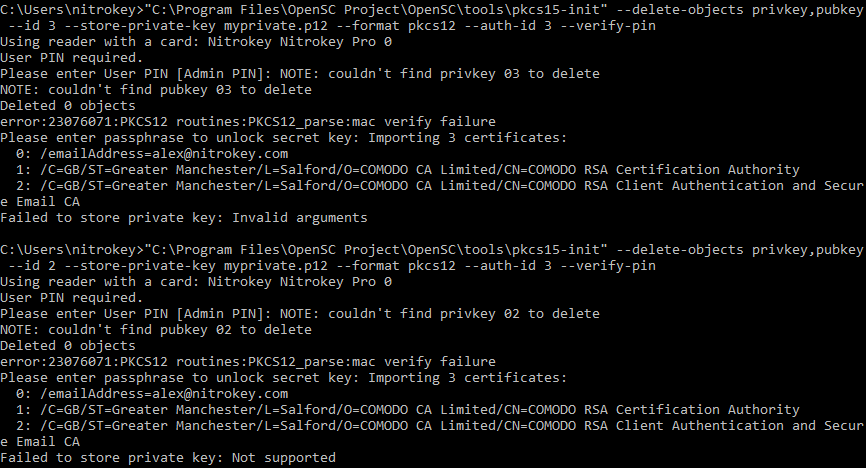

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

а за macOS и GNU/Linux това ще бъде

$ pkcs15-init --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

$ pkcs15-init --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

Двете команди копират двойката ключ-сертификат в слот 2 (необходим за декриптиране на имейли) и слот 3 (необходим за подписване). Изходът и на двете системи изглежда по следния начин:

Имайте предвид, че ще има съобщения за грешки, които могат спокойно да бъдат пренебрегнати (вж. примера за изход по-горе). Вече сте заредили двойката ключ-сертификат в Nitrokey.

Употреба¶

На тези страници можете да намерите допълнителна информация за използването: