Šifrování e-mailů S/MIME¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Předpoklady¶

Existují dva široce používané standardy pro šifrování e-mailů.

OpenPGP/GnuPG je oblíbený mezi jednotlivci,

S/MIME/X.509 používají především podniky.

If you are in doubt which one to choose, you should use OpenPGP, see here (not applicable for the Nitrokey HSM 2, the Nitrokey HSM 2 currently supports the S/MIME/X.509 standard though, therefore the rest of the guide is applicable for the HSM 2 and other Nitrokeys). This page describes the usage of S/MIME email encryption.

You need to purchase a S/MIME certificate (e.g. at CERTUM) or may already got one by your company. Furthermore, you need to install OpenSC on your System. While GNU/Linux users usually can install OpenSC over the package manager (e.g. sudo apt install opensc on Ubuntu), macOS and Windows users can download the installation files from the OpenSC page.

Poznámka

Uživatelé systému Windows s 64bitovým systémem (standard) musí nainstalovat jak 32bitovou, tak 64bitovou verzi OpenSC!

Import existujícího klíče a certifikátu¶

Následující pokyny vycházejí z wiki OpenSC. Budeme předpokládat, že jste již získali dvojici klíč-certifikát jako soubor .p12. Pokud jste získali samostatný soubor klíče a certifikátu, podívejte se prosím na stránku wiki.

To open the Windows command line please push the Windows-key and R-key. Now type ‘cmd.exe’ in the text field and hit enter. To open a Terminal on macOS or GNU/Linux please use the application search (e.g. spotlight on macOS).

To make these commands as simple as possible, the .p12 file needs to be in your home folder. On Windows this is usually C:\Users\yourusername and on macOS and GNU/Linux system it will be /home/yourusername. If you do not store the .p12 file there, you have to adapt the path in the commands below. Please plug in the Nitrokey before submitting the commands.

Za předpokladu, že váš soubor s certifikátem klíče zní ‚myprivate.p12‘, vypadají příkazy pro systém Windows takto:

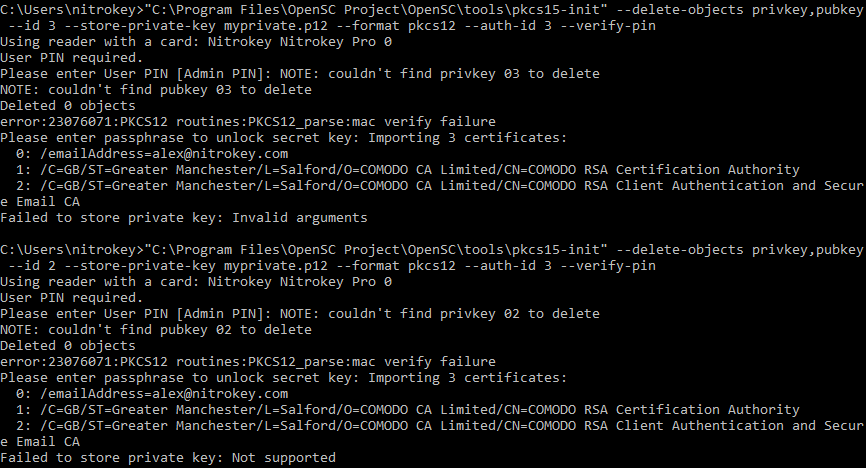

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

a v systémech macOS a GNU/Linux to bude

$ pkcs15-init --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

$ pkcs15-init --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

Oba příkazy zkopírují dvojici klíč-certifikát do slotu 2 (potřebného pro dešifrování e-mailů) a slotu 3 (potřebného pro podepisování). Výstup vypadá v obou systémech nějak takto:

Upozorňujeme, že se objeví chybová hlášení, která lze bezpečně ignorovat (viz příklad výstupu výše). Nyní máte pár klíč-certifikát nahraný na Nitrokey.

Použití¶

Další informace o používání najdete na těchto stránkách: