S/MIME-kryptering af e-mail¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Forudsætninger¶

Der findes to udbredte standarder for e-mail-kryptering.

OpenPGP/GnuPG er populært blandt enkeltpersoner,

S/MIME/X.509 bruges mest af virksomheder.

If you are in doubt which one to choose, you should use OpenPGP, see here (not applicable for the Nitrokey HSM 2, the Nitrokey HSM 2 currently supports the S/MIME/X.509 standard though, therefore the rest of the guide is applicable for the HSM 2 and other Nitrokeys). This page describes the usage of S/MIME email encryption.

You need to purchase a S/MIME certificate (e.g. at CERTUM) or may already got one by your company. Furthermore, you need to install OpenSC on your System. While GNU/Linux users usually can install OpenSC over the package manager (e.g. sudo apt install opensc on Ubuntu), macOS and Windows users can download the installation files from the OpenSC page.

Bemærk

Windows-brugere med 64-bit system (standard) skal installere både 32-bit og 64-bit versionen af OpenSC!

Importere eksisterende nøgle og certifikat¶

De følgende instruktioner er baseret på wikien for OpenSC. Vi vil antage, at du allerede har fået et nøgle-certifikatpar som en .p12-fil. Se venligst på wikisiden, hvis du har fået en separat nøgle- og certifikatfil.

To open the Windows command line please push the Windows-key and R-key. Now type ‘cmd.exe’ in the text field and hit enter. To open a Terminal on macOS or GNU/Linux please use the application search (e.g. spotlight on macOS).

To make these commands as simple as possible, the .p12 file needs to be in your home folder. On Windows this is usually C:\Users\yourusername and on macOS and GNU/Linux system it will be /home/yourusername. If you do not store the .p12 file there, you have to adapt the path in the commands below. Please plug in the Nitrokey before submitting the commands.

Hvis vi antager, at din nøgle-certifikatfil lyder »myprivate.p12«, ser kommandoerne for Windows således ud:

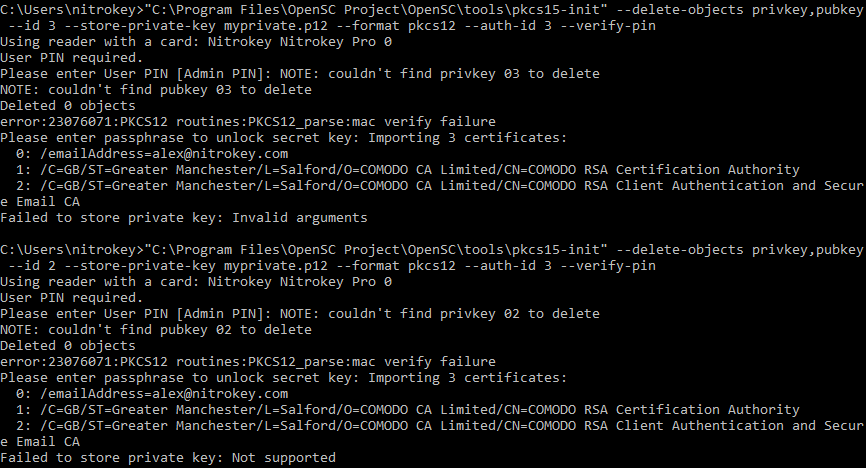

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

og på macOS og GNU/Linux vil det være

$ pkcs15-init --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

$ pkcs15-init --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

De to kommandoer kopierer nøgle-certifikatparret til slot 2 (nødvendigt for dekryptering af e-mails) og slot 3 (nødvendigt for signering). Udgangen ser på begge systemer nogenlunde sådan ud:

Bemærk, at der vil være fejlmeddelelser, som du roligt kan ignorere (se output-eksemplet ovenfor). Du har nu nøgle-certifikatparret indlæst på Nitrokey.

Anvendelse¶

Du kan finde yderligere oplysninger om brugen på disse sider: