Criptarea e-mailurilor de autentificare Windows și S/MIME cu Active Directory¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Vă rugăm să rețineți că acest driver este încă în curs de dezvoltare/testare. Vă rugăm să ne comunicați experiențele dumneavoastră! Consultați pagina noastră pagina de contact.

Condiții prealabile¶

Acest ghid presupune că un server Active Directory cu rolul „Active Directory Certificate Services” este instalat și rulează pe un server. Aceste instrucțiuni se bazează numai pe Nitrokey Storage 2 și Nitrokey Pro 2.

Instalarea OpenPGP-CSP¶

Acest pas este necesar pentru ca clienții să utilizeze driverul OpenPGP-CSP. Descărcați și instalați cea mai recentă versiune a fișierului de instalare „SetupOpenPGPCsp” pentru arhitectura sistemului dumneavoastră, pentru „SetupOpenPGPCsp_x64.msi” pentru sistemele pe 64 de biți.

Este posibil să doriți să instalați driverul și pe server pentru a putea impune utilizarea acestui driver în șablon (a se vedea mai jos).

Crearea modelului de certificat pe partea serverului¶

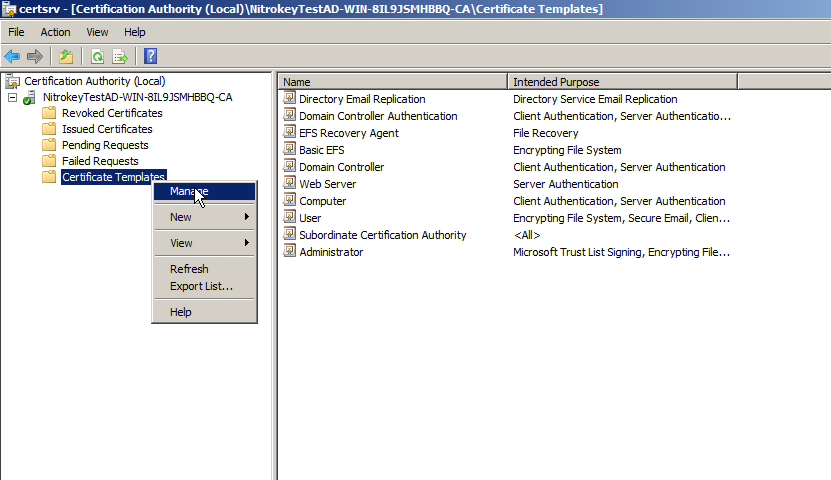

Pe serverul Active Directory, deschideți certsrv.msc pentru a gestiona șabloanele de certificate. Faceți clic dreapta pe „Certificate Templates” (Șabloane de certificate) și alegeți „Manage” (Gestionare)

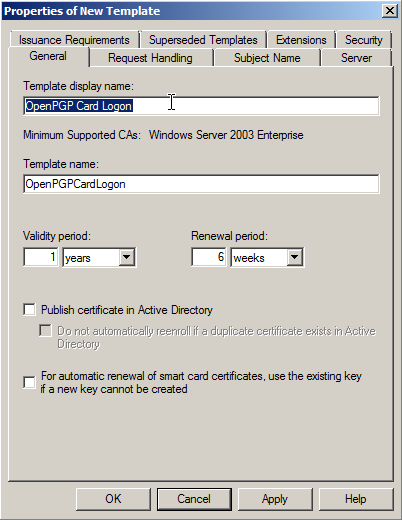

Acum faceți clic dreapta pe șablonul „Smartcard Logon” și faceți clic pe „Duplicate” pentru a crea un nou șablon pe baza acestui șablon standard. Redenumiți șablonul în „OpenPGP Card Logon and Email” sau similar.

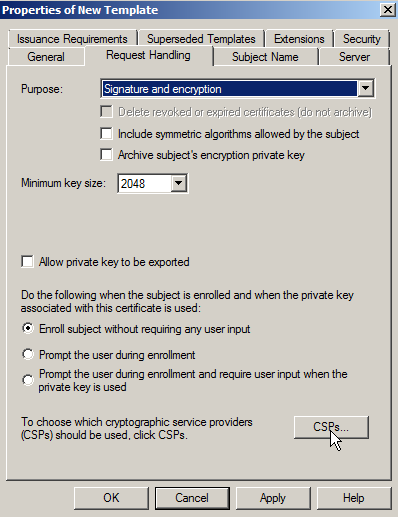

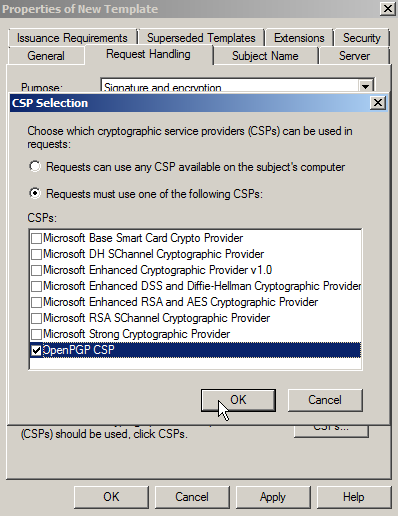

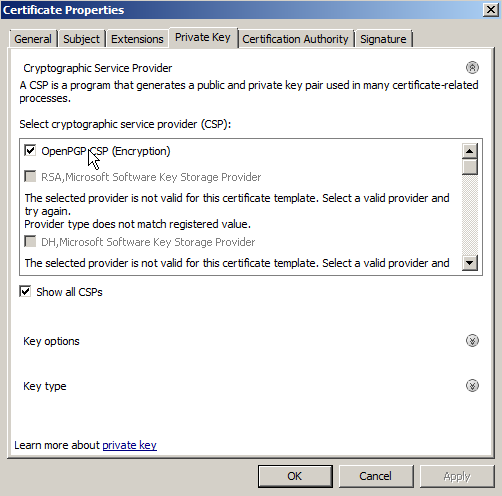

În secțiunea „Request Handling” (Gestionarea cererilor), puteți alege OpenPGP-CSP ca unic furnizor de servicii de criptografie (faceți clic pe butonul intitulat „CSPs…”). Pentru ca acest lucru să funcționeze, trebuie să instalați driverul și pe server și trebuie să introduceți în prealabil o Nitrokey. Acest lucru este opțional. Puteți lăsa utilizatorul să aleagă, ce CSP să folosească.

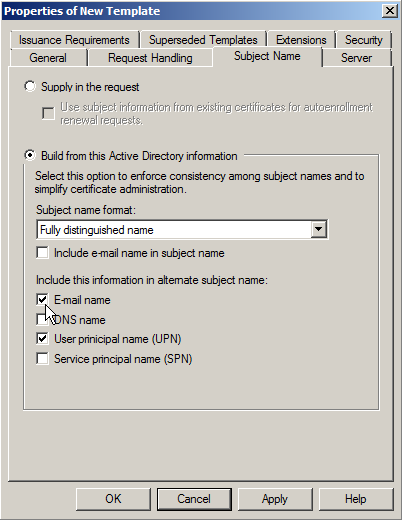

Pentru a activa criptarea S/MIME a mesajelor de e-mail, accesați „Subject name”. Bifați căsuța de selectare „Nume e-mail” (atenție: trebuie să salvați adresele de e-mail ale utilizatorilor dumneavoastră în câmpul corespunzător din Active Directory!).

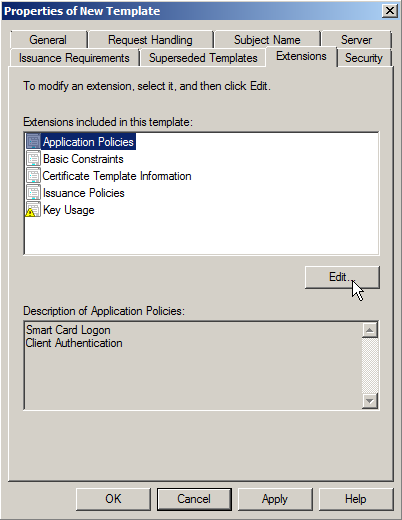

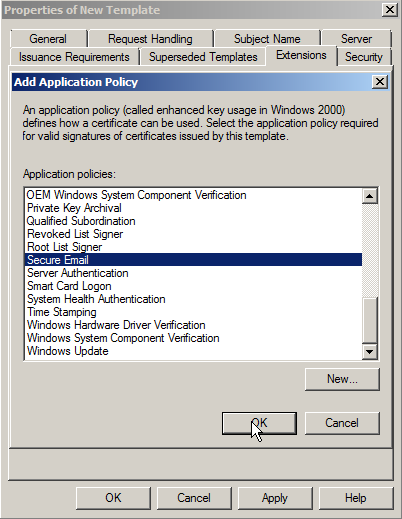

Apoi mergeți la „Extensions”, unde editați ghidul de aplicații și adăugați „Secure Email”.

Solicitarea certificatului pe client (membru al domeniului)¶

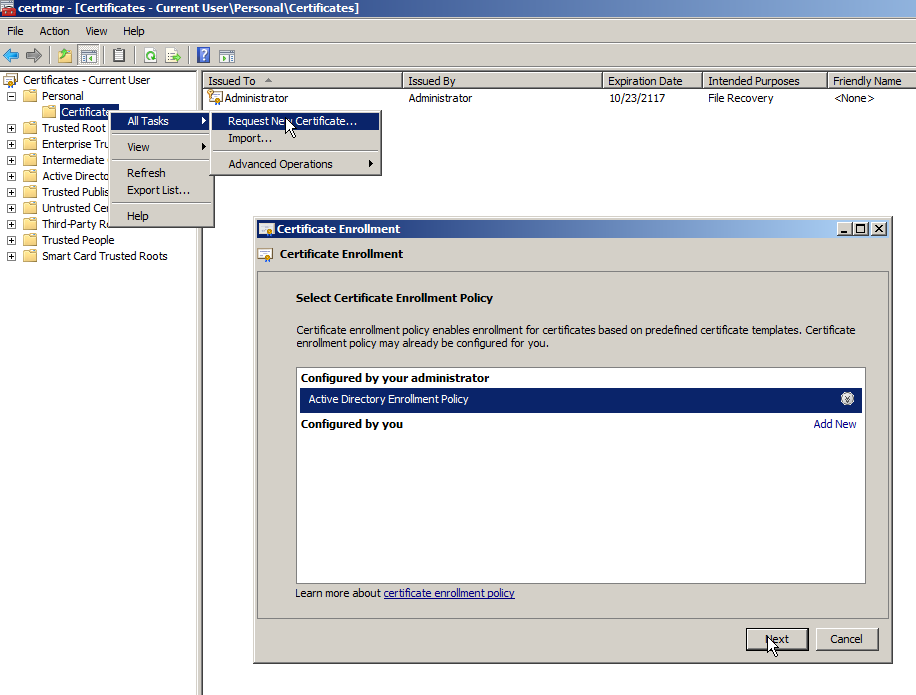

Pentru a solicita un certificat pentru un membru al domeniului, trebuie să deschideți certmgr.msc. Faceți clic dreapta pe folderul «Personal->Certificates» și faceți clic pe «All Tasks->Request New Certificate» și alegeți șablonul pe care l-ați creat în AD.

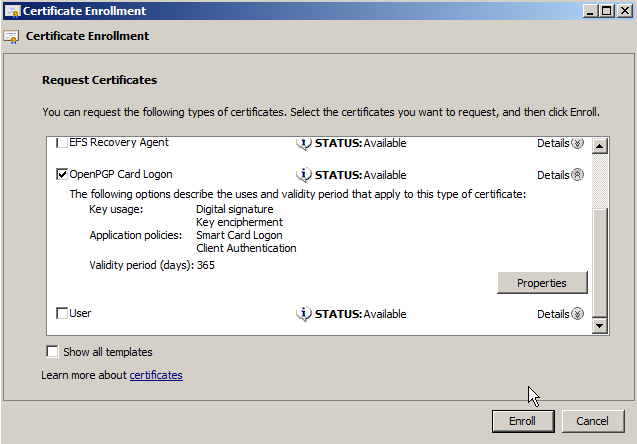

Dacă nu ați impus utilizarea OpenPGP-CSP, trebuie să o alegeți aici acum.

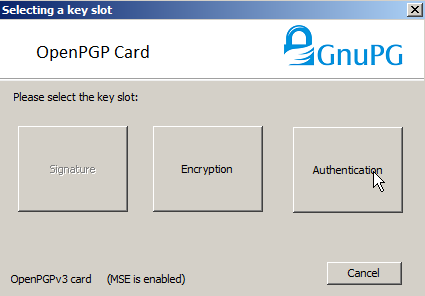

În continuare, alegeți slotul de autentificare pentru certificat.

You are now ready to logon on the computer with the Nitrokey instead of your password and you can use S/MIME email encryption/signing with the Nitrokey. The driver has to be installed on every computer you want to use the certificate on.