Criptare S/MIME pentru e-mail¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Condiții prealabile¶

Există două standarde utilizate la scară largă pentru criptarea e-mailurilor.

OpenPGP/GnuPG este popular în rândul persoanelor fizice,

S/MIME/X.509 este utilizat în principal de întreprinderi.

If you are in doubt which one to choose, you should use OpenPGP, see here (not applicable for the Nitrokey HSM 2, the Nitrokey HSM 2 currently supports the S/MIME/X.509 standard though, therefore the rest of the guide is applicable for the HSM 2 and other Nitrokeys). This page describes the usage of S/MIME email encryption.

You need to purchase a S/MIME certificate (e.g. at CERTUM) or may already got one by your company. Furthermore, you need to install OpenSC on your System. While GNU/Linux users usually can install OpenSC over the package manager (e.g. sudo apt install opensc on Ubuntu), macOS and Windows users can download the installation files from the OpenSC page.

Notă

Utilizatorii de Windows cu sistem pe 64 de biți (standard) trebuie să instaleze atât versiunea pe 32 de biți, cât și cea pe 64 de biți a OpenSC!

Importați cheia și certificatul existente¶

Următoarele instrucțiuni se bazează pe wiki of OpenSC. Vom presupune, că ați obținut deja o pereche cheie-certificat ca fișier .p12. Vă rugăm să aruncați o privire pe pagina wiki, dacă ați primit un fișier separat de cheie și certificat.

To open the Windows command line please push the Windows-key and R-key. Now type ‘cmd.exe’ in the text field and hit enter. To open a Terminal on macOS or GNU/Linux please use the application search (e.g. spotlight on macOS).

To make these commands as simple as possible, the .p12 file needs to be in your home folder. On Windows this is usually C:\Users\yourusername and on macOS and GNU/Linux system it will be /home/yourusername. If you do not store the .p12 file there, you have to adapt the path in the commands below. Please plug in the Nitrokey before submitting the commands.

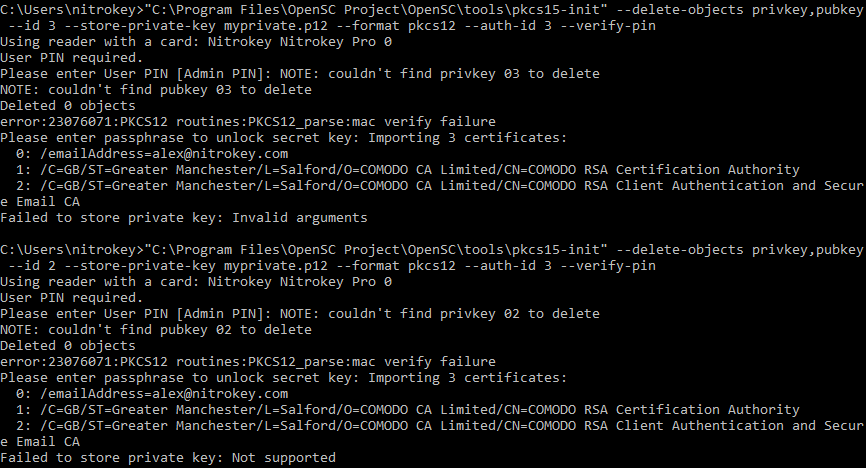

Presupunând că fișierul dvs. de certificat cheie este „myprivate.p12”, comenzile pentru Windows arată astfel:

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

iar pe macOS și GNU/Linux va fi

$ pkcs15-init --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

$ pkcs15-init --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

Cele două comenzi copiază perechea cheie-certificat în slotul 2 (necesar pentru decriptarea e-mailurilor) și în slotul 3 (necesar pentru semnare). Rezultatul arată pe ambele sisteme cam așa:

Vă rugăm să rețineți că vor exista mesaje de eroare care pot fi ignorate fără probleme (a se vedea exemplul de ieșire de mai sus). Acum aveți perechea cheie-certificat încărcată pe Nitrokey.

Utilizare¶

Puteți găsi informații suplimentare despre utilizare pe aceste pagini: