S/MIME-kryptering av e-post¶

Compatible Nitrokeys |

|||||||

|---|---|---|---|---|---|---|---|

✓ active |

⨯ inactive |

⨯ inactive |

✓ active |

⨯ inactive |

✓ active |

✓ active |

⨯ inactive |

Förutsättningar¶

Det finns två allmänt använda standarder för e-postkryptering.

OpenPGP/GnuPG är populärt bland privatpersoner,

S/MIME/X.509 används främst av företag.

If you are in doubt which one to choose, you should use OpenPGP, see here (not applicable for the Nitrokey HSM 2, the Nitrokey HSM 2 currently supports the S/MIME/X.509 standard though, therefore the rest of the guide is applicable for the HSM 2 and other Nitrokeys). This page describes the usage of S/MIME email encryption.

You need to purchase a S/MIME certificate (e.g. at CERTUM) or may already got one by your company. Furthermore, you need to install OpenSC on your System. While GNU/Linux users usually can install OpenSC over the package manager (e.g. sudo apt install opensc on Ubuntu), macOS and Windows users can download the installation files from the OpenSC page.

Observera

Windows-användare med 64-bitars system (standard) måste installera både 32-bitars- och 64-bitarsversionen av OpenSC!

Importera befintliga nycklar och certifikat¶

Följande instruktioner är baserade på wikin för OpenSC. Vi antar att du redan har ett nyckel-certifikatpar som en .p12-fil. Titta på wikisidan om du har en separat nyckel- och certifikatfil.

För att öppna kommandoraden i Windows trycker du på Windows-tangenten och R-tangenten. Skriv nu ”cmd.exe” i textfältet och tryck på enter. För att öppna en terminal på macOS eller GNU/Linux ska du använda programsökningen (t.ex. spotlight på macOS).

To make these commands as simple as possible, the .p12 file needs to be in your home folder. On Windows this is usually C:\Users\yourusername and on macOS and GNU/Linux system it will be /home/yourusername. If you do not store the .p12 file there, you have to adapt the path in the commands below. Please plug in the Nitrokey before submitting the commands.

Om du antar att din nyckelcertifikatsfil lyder ”myprivate.p12” ser kommandona för Windows ut så här:

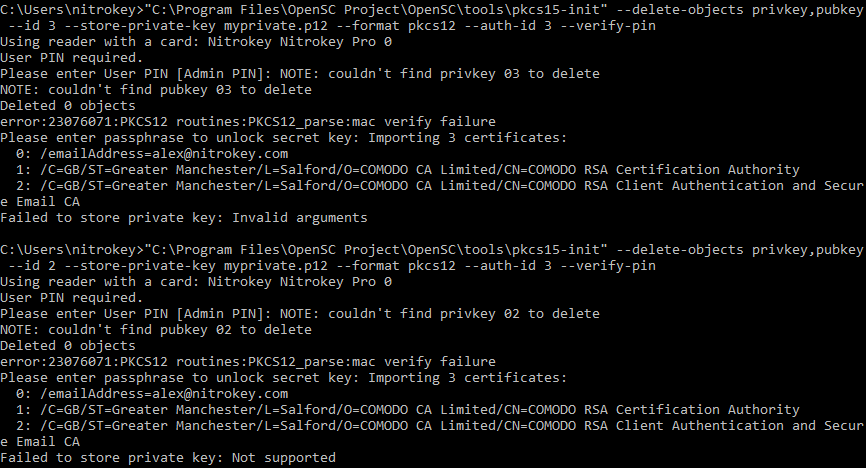

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

"C:\Program Files\OpenSC Project\OpenSC\tools\pkcs15-init" --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

och på macOS och GNU/Linux blir det

$ pkcs15-init --delete-objects privkey,pubkey --id 3 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

$ pkcs15-init --delete-objects privkey,pubkey --id 2 --store-private-key myprivate.p12 --format pkcs12 --auth-id 3 --verify-pin

De två kommandona kopierar nyckel-certifikatparet till slot 2 (som behövs för att dekryptera e-postmeddelanden) och slot 3 (som behövs för signering). Utdata ser ut på båda systemen ungefär så här:

Observera att det kommer att finnas felmeddelanden som kan ignoreras (se exemplet ovan). Du har nu nyckel-certifikatparet laddat på Nitrokey.

Användning¶

Du hittar mer information om användningen på dessa sidor: